Управление мобильными устройствами и контроль устройств в Kaspersky Endpoint Security

В решении Kaspersky Endpoint Security для бизнеса присутствует ряд функций со сходными названиями, что может несколько сбивать с толку. Речь идёт о «Защите мобильных устройств» (в рамках «Управления мобильными устройствами»)

В решении Kaspersky Endpoint Security для бизнеса присутствует ряд функций со сходными названиями, что может несколько сбивать с толку. Речь идёт о «Защите мобильных устройств» (в рамках «Управления мобильными устройствами») и «Контроле устройств». Назначение этих инструментов, однако, совершенно разное. В этой публикации мы попытаемся прояснить, что к чему относится и для чего необходимо.

Как уже было сказано раньше, один из ключевых параметров защищённости корпоративной инфраструктуры — это её подконтрольность для системного администрирования. Иначе говоря, сисадмин должен знать, где, что и когда происходит, и иметь все возможности свести вероятность нештатных ситуаций к минимуму. Перечисленные функции как раз для этого и служат, хоть и по-разному. И ориентированы они на разные классы устройств.

Управление мобильными устройствами (Mobile Device Management) — это комплекс функций, призванных, во-первых, упрощать администрирование мобильных устройств, подключенных к корпоративной сети, а во-вторых, обеспечивать защищённость данных, в первую очередь, рабочих, естественно.

В плане администрирования наше решение обеспечивает ИТ-специалистов компании информацией об активности всех мобильных устройств, подключенных к корпоративной локальной сети, следит за соблюдением политик безопасности, кроме того, помогает удаленно настраивать защиту на каждом отдельном устройстве или группе устройств. Администраторы сети могут создать, например, своего рода корпоративный портал со ссылками на разрешенные к использованию программы и разослать сотрудникам электронные сообщения или SMS со ссылками на одобренные настройки и приложения. До тех пор пока пользователь не сделает этого, доступ к корпоративным данным для него будет закрыт. Подробнее об этом можно прочитать в нашем апрельском материале.

Что касается защиты мобильных устройств, то, как уже сказано, это в первую очередь защита данных на гаджетах, которые сотрудники используют в работе. Как правило, это их личные устройства, на которых может находиться и часто находится и личная информация, и рабочие файлы. Если они хранятся, так сказать, вперемежку и без какой-либо защиты, это чревато неприятностями. Устройства теряются, их крадут, на них, в конце концов, может попадать вредоносный софт, особенно, если это Android. Соответственно, под защитой подразумеваются, в первую очередь, профилактические меры, которые позволяют либо предотвратить утечку или утрату данных или проникновение вредоносного ПО в корпоративные ресурсы.

Функция защиты мобильных устройств позволяет, во-первых, шифровать данные на мобильных устройствах на уровне отдельных файлов или папок, а на устройствах под управлением iOS доступны функции полного шифрования диска или раздела. Так что, если вдруг у устройства неожиданно сменится «владелец», до рабочих файлов он не доберётся. Во-вторых, существует возможность создания раздельных контейнеров для хранения разных типов данных. Можно также настроить автоматическое шифрование контейнера и определить, какие программы могут получать доступ к определенным ресурсам устройства, а какие не могут.

Ввиду того, что смартфоны и планшеты довольно легко потерять, остро стоит необходимость страховки рабочих данных на этот случай. С помощью соответствующих функций Kaspersky Endpoint Security можно заблокировать утраченное устройство, определить его местонахождение (и попытаться его вернуть) или удалить с устройства любые корпоративные данные и личные файлы, в случае необходимости, тоже. При замене SIM-карты в украденном устройстве вы не только узнаете телефонный номер нового «владельца», но и по-прежнему сможете использовать функции удаленной защиты от кражи данных.

Наконец, для системных администраторов важно иметь возможность контролировать запуск приложений на мобильных устройствах, имеющих доступ к корпоративной сети. Режим «Разрешение по умолчанию» блокирует только программы, занесенные в черный список, а режим «Запрет по умолчанию» блокирует все программы, не находящиеся в белом списке. Кроме того, есть функция автоматического обнаружения попыток получения root-доступа или несанкционированной перепрошивки, что само по себе чревато проблемами.

Что же касается назначения функции «Контроль устройств», то здесь речь идёт уже не о планшетах и смартфонах, а о внешних накопителях данных, таких как флэшки или внешние переносные диски. Этот процесс необходимо контролировать по целому ряду причин. Во-первых, не исключено, что эти устройства заражены какими-либо вредоносными программами, во-вторых, это потенциальный вектор утечки важных данных. К сожалению, нельзя исключать и такого варианта кражи данных.

Контроль устройств «Лаборатории Касперского» позволяет регулировать доступ устройств в зависимости от способа подключения, типа или заводского номера устройства. Если все пользовательские накопители загодя инвентаризированы (идеальный вариант!), то ничего постороннего подключить к сети не получится. Можно также установить время, когда подключение внешних накопителей разрешено в принципе. Например, можно запрещать доступ съёмным устройствам после окончания рабочего дня.

Simjacker: взлом телефона через симку

За телефоном можно шпионить через симку. Рассказываем, как и почему.

Несколько лет назад мы рассказывали о том, как через сотовые сети можно установить слежку за пользователем, даже если он предпочитает кнопочный телефон смартфону. Чтобы этот метод сработал, злоумышленнику нужна лицензия оператора связи и специальное оборудование.

Недавно специалисты компании AdaptiveMobile Security обнаружили атаки на мобильные телефоны, которые можно проводить при помощи обычного компьютера и копеечного USB-модема. Кампанию назвали Simjacker: шпионы воспользовались уязвимостью… SIM-карт. Рассказываем, что это за уязвимость такая и чем она опасна.

Все дело в S@T Browser

На большинстве современных SIM-карт, выпущенных с начала 2000-х годов, в том числе eSIM, есть меню оператора. Его можно найти в меню кнопочного телефона или среди приложений на смартфоне, где оно называется, например, «Инструменты SIM-карты», SIM-Media или MegafonPRO и обозначено иконкой в виде чипа. Оно обычно состоит из нескольких пунктов, таких как «Баланс», «Техподдержка», «Погода» или «Гороскоп». Это меню позволяет запрашивать остаток на счете, менять тариф, подключать различные сервисы и так далее.

Это меню по сути — приложение, точнее, несколько приложений с общим названием STK (SIM Toolkit). Только работают эти программы не на самом телефоне, а на SIM-карте, хотя и отображаются среди программ устройства. Да, ваша симка — это очень-очень маленький компьютер, с собственной операционной системой и программами. STK реагирует на команды извне, например на нажатие кнопок в меню оператора, и заставляет телефон выполнять те или иные действия — скажем, отправлять SMS-сообщения или USSD-команды.

Одно из приложений, входящих в набор STK, называется S@T Browser. Оно предназначено для просмотра веб-страниц определенного формата и сайтов, расположенных во внутренней сети оператора. К примеру, с помощью S@T Browser можно получать информацию об остатке на счете.

Это приложение не обновлялось с 2009 года: в современных устройствах его функции выполняют другие программы. Тем не менее, S@T Browser по-прежнему активно используется. Исследователи не называют конкретные регионы и мобильных операторов, продающих симки, на которых установлено это приложение, но утверждают, что оно в ходу как минимум в 30 странах, чье суммарное население превышает миллиард человек. В S@T Browser и обнаружилась уязвимость: с его помощью можно взломать SIM-карту и убедить ее выполнить полученные в SMS команды, не предупреждая об этом пользователя.

Как происходит атака Simjacker

Атака начинается с SMS-сообщения, содержащего набор инструкций для симки. Следуя этим инструкциям, она запрашивает у мобильного телефона его серийный номер и идентификатор базовой станции (Cell ID), в зоне действия которой находится абонент, а затем отправляет SMS с этой информацией на номер злоумышленника.

В дальнейшем тот может по Cell ID определить местоположение абонента с относительно небольшой погрешностью в несколько сотен метров: координаты базовых станций доступны в Интернете. На них, в частности, полагаются сервисы для определения местоположения без спутников, например в помещении или при отключенном GPS.

Все манипуляции со взломанной симкой происходят незаметно для пользователя: сообщения с командами и данными о местоположении устройства не отображаются ни во «Входящих», ни в «Отправленных» SMS. Так что жертвы атак Simjacker, скорее всего, даже не знают о том, что за ними следят.

Кого затронули атаки Simjacker

По данным AdaptiveMobile Security, шпионы отслеживают местоположение граждан нескольких стран. При этом в одной из них ежедневно «пробивается» 100–150 номеров. Почти на половину телефонов запросы отправляются не чаще раза в неделю, однако есть отдельные жертвы, за перемещениями которых следят довольно пристально — эксперты заметили, что некоторым адресатам отправляют несколько сотен вредоносных SMS в неделю.

Другие потенциальные атаки типа Simjacker

Исследователи отмечают, что злоумышленники использовали далеко не все возможности SIM-карт с S@T Browser. Так, с помощью SMS с командами можно заставить телефон звонить и отправлять сообщения с произвольным текстом на произвольные номера, открывать ссылки в браузере и даже отключать SIM-карту, оставляя жертву без связи.

Потенциальных сценариев атак с использованием уязвимости очень много: преступники могут переводить деньги при помощи SMS на номер банка, звонить на платные короткие номера, открывать фишинговые страницы в браузере или скачивать трояны.

Главная опасность уязвимости в том, что она не зависит от устройства, в которое вставлена SIM-карта: набор команд STK стандартизован и поддерживается любым телефоном и даже IoT-устройствами с SIM. Некоторые гаджеты для ряда операций вроде совершения вызова запрашивают подтверждение у пользователя, но многие не делают и этого.

Можно ли защититься от атаки Simjacker?

К сожалению, защититься от атаки на симку пользователь самостоятельно не может. Позаботиться о безопасности своих клиентов должны мобильные операторы. В частности, им стоит отказаться от использования устаревших приложений для SIM-меню, а также блокировать SMS-сообщения, содержащие набор команд.

Есть, однако, и хорошая новость: хотя атака не требует дорогого оборудования, для ее реализации необходимы довольно глубокие познания в технике и специальные навыки. А это значит, что этот метод будет уделом немногих продвинутых взломщиков.

Кроме того, исследователи сообщили об уязвимости разработчику S@T Browser — компании SIMalliance. В ответ она выпустила рекомендации по безопасности для операторов, использующих приложение. Известили об атаках Simjacker и Ассоциацию GSM — международную организацию, представляющую интересы мобильных операторов. Так что можно надеяться, что в ближайшее время компании примут необходимые меры для защиты абонентов.

Виртуальные SIM-карты: как, зачем и почему

Что такое виртуальная SIM-карта, как она работает, зачем она нужна и почему она до сих пор есть совсем не у всех?

Не так давно инженеры задумались: а зачем вообще нужна SIM-карта, если это, по сути, всего лишь защищенное хранилище данных плюс несложное по нынешним меркам вычислительное устройство? Ведь точно такое же хранилище данных можно реализовать и в самом устройстве. Тогда как минимум не нужно будет производить эти самые SIM-карты, продавать их, менять при утере и повреждениях — зачем это все?

Но тогда мы получим то же самое, что было в сетях DAMPS или CDMA-800, — программируемые телефоны. А одно из преимуществ стандарта GSM перед ними заключается как раз в том, что это стандарт «отвязанный». То есть достаточно вставить свою SIM-карту в аппарат — и он сразу становится индивидуальным: не надо никуда ехать, ничего прошивать и так далее.

Однако это было хорошо и удобно в те времена, когда у абонента, как правило, была одна SIM-карта для всех нужд. Сегодня же в ходу аппараты на две-три симки, а еще есть планшеты, модемы и так далее. Некоторые абоненты только для передачи данных держат несколько симок — скажем, потому, что у разных операторов в разных местах разное покрытие. И, конечно, роуминг. Про него стоит сказать отдельно.

Что делает современный путешественник, приехав в незнакомую страну? Правильно, покупает местную симку для передачи данных. Почему не воспользоваться роумингом? Правильно, потому что это дорого и совершенно бессмысленно. Ведь идея роуминга в том, чтобы можно было сохранить свой телефонный номер для голосовых звонков, обслуживаясь за границей в чужой сети. Но для передачи данных сохранять номер абсолютно незачем — он не имеет совершенно никакой ценности, поэтому все и покупают местные симки.

Вот только это очень неудобно — вам нужно изучить все тарифы и условия, часто на незнакомом языке, потом найти работающую точку продаж и объяснить там, что вы хотите, а затем еще как-то пополнять счет.

И это в России на каждом углу есть «Евросеть», а я могу вам рассказать историю в стиле «Мальчишника в Вегасе» о том, как мы ездили в какой-то пригород Сан-Диего, чтобы забрать там SIM-карту местного виртуального оператора, а затем пытались ее активировать. Или про Грецию, где до ближайшего салона связи нужно идти 10 километров пешком в гору (или, если у вас много денег, ехать на такси), а салон этот работает пару дней в неделю, причем лишь пару часов до послеобеденного отдыха и пару часов после него.

В общем, удобств в покупке новой SIM-карты мало, в том числе и для оператора: ведь издержки на подключение нового абонента он несет в полном объеме (изготовление стартовых пакетов, логистика, сервис и тому подобное), а пользуетесь вы этой SIM-картой от силы пару недель.

Похоже, сим-карты в нынешнем своем виде доживают свои последние годы, и вот почему: https://t.co/uh300FEiQM pic.twitter.com/u6o7De06HZ

Поэтому и придумали виртуальные SIM-карты. Идея очень проста: в устройстве предусмотрена защищенная область памяти, аналогичная таковой в SIM-карте, но данные в нее загружаются по радиоканалу, то есть все те же идентификаторы, соответствия которым хранятся у оператора в базе данных HLR, телефон получает по зашифрованному каналу связи и… всё!

Считайте, что вы купили симку в салоне, только она прилетела к вам «по воздуху». Практически то же самое, что вместо покупки альбома на диске в магазине скачать его в iTunes.

Технически все реализовано очень просто. Чтобы не городить огород, сама симка, в смысле смарт-карта в соответствующем формфакторе, остается с нами — но это просто болванка, в которой изначально нет никаких данных и, главное, некоторые области можно перезаписывать.

Такая возможность, в частности, поддерживается в новых моделях iPad — к ним можно купить болванку Apple SIM и записать на нее данные того или иного оператора. Для США и Великобритании поддерживаются местные тарифы, а для других стран, например, «туристическая» SIM-карта GigSky.

Ее тарифы, правда, пока что скорее близки к роуминговым и не слишком привлекательны, но и сама технология находится в зачаточном состоянии — довести ее до ума получится только тогда, когда сама Apple договорится с операторами по всему миру. Похожий проект запускает и Microsoft (приложение Cellular Data уже доступно в Windows Store).

Новости сотовой связи: https://t.co/RDNFLOjLoA. Компания Microsoft готовит к выпуску собственную SIM-карту. pic.twitter.com/Mlb2nzo3KM

У Google, в свою очередь, есть Project Fi, правда, он работает немного иначе (и пока только в США): устройство может подключаться автоматически к наилучшей сети, то есть, по сути, это виртуальный оператор, работающий на основе сразу двух национальных базовых сетей. Однако абоненты Project Fi могут пользоваться Интернетом и в 120 странах мира почти на тех же условиях, а именно с ограничением скорости. Правда, и этот проект находится в зачаточном состоянии, хотя уже работает не только по приглашениям.

Разведка в лице Wall Street Journal донесла, что завтра начнёт работу мобильный оператор Гугл. http://t.co/XODQhkB4Ub pic.twitter.com/EcfKulIku9

Еще одна инициатива в этом направлении — это VSCA (Virtual SIM Card Alliance), облачный сервис по управлению виртуальными SIM-картами, работающий на основе принятой GSMA в 2014 году спецификации Remote SIM Provisioning. К нему могут подключиться как операторы, имеющие собственно виртуальные профили SIM-карт, так и агрегаторы, которыми могут стать и производители абонентских устройств, и турфирмы, и так далее. Виртуальную SIM-карту для каждой страны можно будет купить через мобильное приложение, а саму «болванку» будут продавать точно так же, как и сейчас, — в офлайновом магазине.

Сотовые сети 5G: как они будут работать, зачем нужны и когда будут доступны — http://t.co/27iaXMktJE pic.twitter.com/wnkjiuaos9

Вопрос упирается опять же в партнерство с операторами, но они пока не очень охотно участвуют в таких проектах. Во-первых, они не желают терять повышенную выручку от роуминга данных. А во-вторых, боятся стать не просто «трубой» в Интернет, а и вовсе «безликой трубой» — без возможности заниматься маркетингом и, по сути, выкинув на помойку свою отнюдь не дешевую торговую марку.

Кроме того, много говорится о перспективах Local Breakout — в LTE-сетях роуминг данных будет работать так же, как работает доступ в Интернет для «своего» абонента, без маршрутизации через домашнюю сеть, что значительно снизит его себестоимость. Впрочем, это уже совсем другая история, а ближайшее будущее, похоже, за eSIM — виртуальными SIM-картами, которые уже не требуют использования «карты-болванки», а загружаются прямо в память устройства.

SIM-карта сокровищ: как (не) потерять все, потеряв один лишь телефон

Обыкновенная SIM-карточка из вашего смартфона может стать причиной потери денег и личных данных

Мы уже привыкли защищать наши профили в соцсетях, хранилища с фотографиями, смартфоны, компьютеры, банковские счета и кучу всяких других вещей. Но нередко мы забываем о защите одной мелочи, от которой в серьезной степени зависит безопасность всего вышеперечисленного. Речь идет о SIM-картах — зачастую последнем и в то же время самом беззащитном рубеже на пути к нашим персональным данным и/или деньгам.

Почему вдруг «симка» так важна? Все очень просто: этот кусок пластика с встроенной в него крохотной микросхемой не только несет в себе некоторую информацию вроде содержимого записной книжки и служебных данных, но еще и определяет номер телефона своего владельца.

Учитывая повсеместное распространение завязанной на одноразовые SMS-коды двухфакторной аутентификации, это значит, что SIM-карта в некоторой степени является ключом если не от всех, то от очень многих дверей: аккаунты в соцсетях, учетные записи во всевозможных сервисах и даже интернет-банкинг. И если прочность цепи определяется самым слабым ее звеном, то неприкосновенность наших данных нынче в значительной степени зависит от того, насколько хорошо защищен доступ к номеру мобильного телефона, то есть к SIM-карте.

Многие сайты вроде Gmail и Facebook, а также практически все сервисы интернет-банкинга предлагают дополнительно защитить аккаунт, привязав к нему номер своего мобильного телефона, на который будут приходить SMS с одноразовыми паролями.

В зависимости от настроек и желания пользователя они могут использоваться как для входа в учетную запись, так и для других действий — изменения пароля или подтверждения операций. Таким образом, если злоумышленник вдруг умудрится подобрать пароль от вашей учетной записи, то авторизоваться, не зная одноразовый код, все равно не сможет.

— Евгений Касперский (@e_kaspersky_ru) June 10, 2014

На сегодняшний день такую систему аутентификации можно назвать одной из самых надежных, хотя и у нее есть свой недостаток: этот вид защиты подразумевает, что доступ к привязанному номеру телефона есть только у владельца аккаунта, и никак не учитывает тот факт, что мобильный телефон может быть украден или позаимствован на время.

Что же может произойти, если ваш телефон или даже просто сама SIM-карта окажутся в чужих, не очень добрых и совсем не чистых руках?

Самый мрачный вариант — это потеря телефона вместе с банковскими карточками. Раздобыв такой супернабор, злоумышленник может оставить вас без денег буквально за считаные минуты. В последнее время стали очень распространены прямые переводы с карты на карту, так что даже «скачать наличность» с ваших счетов будет несложно. Не говоря уже о том, чтобы затариться в Сети товарами и услугами, — это вообще без проблем.

#SIM-карта из вашего смартфона может стать причиной потери денег и личных данных

Дело в том, что для всех этих операций нужны лишь данные карты и одноразовый код, высылаемый банком на привязанный к карточке номер телефона, — основной пароль к вашему онлайн-банку, который вы так старались сделать максимально надежным, преступнику просто не потребуется. Равно как не потребуется и пароль к вашему смартфону: достаточно просто переставить «симку» в другой телефон и принимать сообщения.

Теоретически впоследствии несанкционированные транзакции можно будет оспорить. Но придется изрядно попотеть: банк будет упорно настаивать на том, что покупки были совершены именно вами, и переубедить его будет стоить немалых сил.

Вариант попроще — пропажа одной лишь трубки. В этом случае злоумышленнику будет сложнее добраться до ваших денег, но не составит труда получить доступ к личным данным в разнообразных интернет-сервисах. Сделать это несложно: восстановление пароля к некоторым сайтам возможно при наличии одного только телефона, на который придет эсэмэска с подтверждающим кодом.

Самые же ленивые негодяи, разжившиеся вашим телефоном или самой SIM-картой, смогут обеспечить себе как минимум небольшой бонус в виде добровольных пожертвований от фигурантов вашего списка контактов. Сообщения вида «Привет, срочно кинь 200 рублей на телефон, потом все объясню» собирают неплохие урожаи, даже если просьба приходит с неизвестных номеров. Что уж говорить, если о помощи просит знакомый человек из записной книжки.

Впрочем, для того, чтобы позволить мошенникам поживиться за ваш счет, необязательно расставаться с телефоном навсегда. Достаточно дать им шанс позаимствовать карточку лишь на время. Даже нескольких минут достаточно для того, чтобы, перехватив SMS с одноразовым паролем, преступники смогли провести транзакцию через интернет-банк или разослать от чужого имени сообщения со ссылкой, за которой скрывается вредоносная программа.

Пять уроков, которые стоит извлечь из взлома кредитной карты: http://t.co/I3SUisoZgR Рекомендуется всем, кто пользуется «пластиком».

Если после этого смартфон вместе с SIM-карточкой вернется к вам в руки, есть немалый шанс вообще не заметить, что произошло нечто неприятное. Таким образом, даже временная потеря безобидной карточки может стоить ее владельцу денег на банковском счете и других, более мелких, но все же ощутимых неприятностей.

Защититься же от всех этих проблем невероятно просто: достаточно включить в телефоне запрос PIN-кода SIM-карты и сделать этот PIN достаточно сложным (всякие стандартные штуки вроде 0000 или 1234 — плохая идея). В этом случае воспользоваться вашим номером не смогут ни при помощи вашего устройства, ни при перестановке «симки» в другой аппарат.

Одна лицензия — несколько устройств

Показываем три способа подключить к одной лицензии «Лаборатории Касперского» несколько устройств.

Многие решения «Лаборатории Касперского» позволяют приобрести одну лицензию и подключить к ней несколько гаджетов. Как это сделать? Есть три простых способа.

Способ 1. Через учетную запись My Kaspersky

Пользуетесь решениями «Лаборатории Касперского»? Тогда, скорее всего, у вас уже есть профиль в My Kaspersky. Если нет, то не переживайте — его можно завести в процессе установки программы. Через личный кабинет вы сможете не только подключать устройства к лицензии, но и удаленно управлять защитой, определять местоположение гаджета, удалять с него данные и делать многое другое.

Чтобы отправить лицензию на уже подключенное к аккаунту устройство, выполните следующие действия:

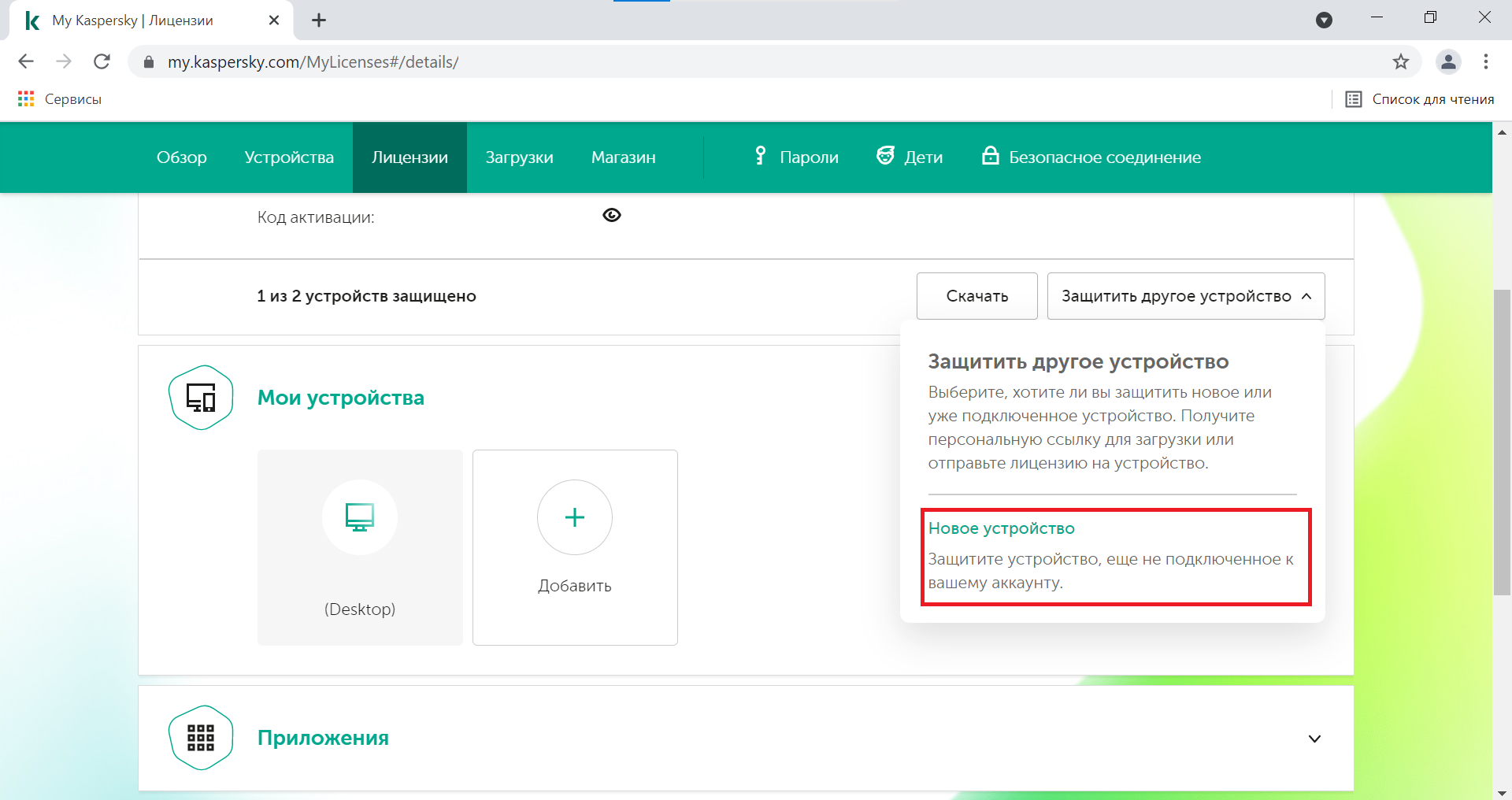

Чтобы отправить лицензию на новое устройство, сделайте следующее:

Способ 2. Через код активации

Это уникальная последовательность из 20 символов, которую вы получаете вместе с решением. Если вы приобрели лицензию, например, в оффлайн-магазине, то код можно найти на первой странице руководства пользователя или на обратной стороне карты активации. При онлайн-покупке его высылают на вашу электронную почту.

Код можно найти, даже если коробка с диском или карта активации потерялись, а отыскать нужное письмо не получается. В этом случае вы можете скопировать заветную комбинацию из аккаунта My Kaspersky.

Есть и альтернативный способ: можно войти в My Kaspersky и отправить код активации на электронную почту.

Способ 3. По ссылке

Обратите внимание: этот метод работает только в том случае, если на вашем мобильном устройстве установлен Kaspersky Security Cloud.

Вы можете отправить специальную ссылку со смартфона или планшета на другой гаджет по почте, через мессенджер или любым другим способом.

Для этого выполните следующие действия:

Что еще нужно знать о лицензии

Все устройства под защитой

Выберите любой из способов и следуйте простой инструкции, чтобы подключить к лицензии больше устройств. Используйте все возможности наших решений и всегда оставайтесь под защитой от зловредов и других угроз!