Как по логам определить нужный ip и запретить ему доступ?

Опции темы

Добрый день, уважаемые вэбмастера!

Заметил сегодня, необычное кол-во заходов с высоким % отказов, мне такие пассажиры не к чему!

Выкачал логи за сегодняшнюю дату, и встал вопрос:

1. как определить ip адрес с ничтожно малым по времени нахождением на сайте?

2. как запретить этим ip адресам заходить на сайт? cms joomla

Я бы проверил лог ошибок, возможно с этих ip шла проверка на cms и уязвимости сайта.

Спасибо сказали:

Так вопрос же не в том как банить. А кого/что банить.

Вообще, по одним только логам вебсервера со 100% вероятностью даже не знаю как определить. Там ведь продолжительность посещений не указана.

Первое что приходит в голову: нужно брать из метрики (из вебвизора) посещения с наименьшей продолжительностью. Затем по урл посещения и времени вычислять IP, выискивая совпадения урла+времени в логе. Если посещалка сайта небольшая, то сделать это должно быть несложно. Если большая, и в одну и ту же минуту одну и ту же страницу посещает несколько человек, то будет сложнее. Тогда надо еще один критерий использовать user-agent. Брать оттуда же, из вебвизора.

У того, кого вам нужно банить, будут скорей всго еще несколько посещений с нулевой длительностью.

В общем, как то так. По хорошему вебвизору бы надо показывать конкретный IP, и у яндекса они скорей всего есть. Но по понятным причинам в метрике показывают только имя сетей/провайдеров.

Спасибо сказали:

Спасибо сказали:

grazer, вот с этим согласен, конечно.

Однако, может быть тут речь идет о сотнях посещений? Конкуренты, например пытаются «скрутить» ПФ?

redeyer, так вроде: «2. как запретить этим ip адресам заходить на сайт?»

awmaster08,пардон, не дочитал, не обратил внимания ) Возможно потому что проблема банальная и мануалов на тему в сети куча. А вот вычисление таких ip показалось интересным, сразу «включился», не дочитав пост до конца.

grazer, Посещаемость очень не большая, когда прямых заходов становится в разы больше, и почти все с отказами, это очень заметно! Явно скручивание пф. Такого раньше не было.

Улыбнуло

Но повторюсь, не моя ситуация.

В общем, с ТС в личке немного продолжили разговор, причина вроде как нашлась. Но чтобы топик имел логическое завершение, решили опубликовать это.

Я в принципе нашел вроде как некое решение, но у меня вопрос касательно метрики.

Я так понимаю что в метрике по времени можно смотреть заходы, но не подробно?

Например я хотел отделить поисковый заход от прямого и посмотреть на время посещений.

В новой метрике побольше возможностей, но я не разобрался, вы не в курсе их?

Что касается новой метрики, то да. Зашел посмотрел и там действительно есть все что вам нужно.

Во-первых время с точностью до секунд, а больше ничего и не надо в принципе. Время до секунд и урл позволят найти в логах нужные IP-адреса.

По поводу отделения прямых и поисковых заходов не понял ваших затруднений. Там есть кнопка сегментировать и можно выбрать любые параметры для фильтра. В вашем случае вот так, я взял «отказы» и «прямые заходы»

Пардон конечно, но из-за вашей манеры изъясняться мне немного сложновато улавливать мысль из ваших сообщений) Поэтому переспрошу.

Вскрытие трафика в публичных сетях

Эта статья о том, как стать кулхацкером (или по-английски Script Kiddie) — условным злоумышленником, который испытывает недостаток знаний в области программирования и использует существующее программное обеспечение, чтобы провести атаку на смартфоны и планшеты своих одноклассников.

Шучу. На самом деле передо мной стояла задача понять две вещи:

Отправная точка

Сразу скажу, что хотя часть моих опытов проводил в настоящих публичных сетях, “неправомерный доступ” я получал только к браузерам своих собственных устройств. Поэтому фактически Главу 28 УК РФ я не нарушал, и Вам настоятельно нарушать не советую. Данный эксперимент и статья предлагаются к ознакомлению исключительно в целях демонстрации небезопасности использования публичных беспроводных сетей.

Итак, в чем собственно проблема для хакера, если в трафик в открытых беспроводных сетях легко перехватить любым сниффером? Проблема в том, что в 2020 году почти все (99%) сайты используют HTTPS и шифруют весь обмен данными между сервером и браузером потенциальной “жертвы” индивидуальным ключом по довольно свежему протоколу TLS. TLS даёт возможность клиент-серверным приложениям осуществлять связь в сети таким образом, что нельзя производить прослушивание пакетов и осуществить несанкционированный доступ. Точнее прослушивать-то можно, но толка в этом нет, так как зашифрованный трафик без ключа для его расшифровки бесполезен.

Более того, во всех современных браузерах реализован механизм HSTS ( HTTP Strict Transport Security), принудительно активирующий защищённое соединение через протокол HTTPS и обрывающий простое HTTP-соединение. Данная политика безопасности позволяет сразу же устанавливать безопасное соединение вместо использования HTTP-протокола. Механизм использует особый заголовок Strict-Transport-Security для принудительного использования браузером протокола HTTPS даже в случае перехода по ссылкам с явным указанием протокола HTTP (http://). Исходный вариант HSTS не защищает первое подключение пользователя к сайту, что оставляет лазейку для хакеров, и злоумышленник может легко перехватить первое подключение, если оно происходит по протоколу http. Поэтому для борьбы с этой проблемой большинство современных браузеров использует дополнительный статический список сайтов (HSTS preload list), требующих использования протокола https.

Чтобы как-то перехватить вводимые пароли или украсть cookies жертвы нужно как-то влезть в браузер жертвы или добиться, чтобы протокол шифрования TLS не использовался. Мы сделаем обе вещи сразу. Для этого мы применим метод атаки “человек посередине” (MitM). Оговорюсь, что наша атака будет довольно низкопробной, потому что мы будем использовать готовые “конструкторы-полуфабрикаты” из журнала “Хакни Сам” практически без какой-либо доработки. Настоящие хакеры вооружены более качественно, а мы только играем роль низкоквалифицированных кулхацкеров, чтобы проиллюстрировать степень небезопасности публичных современных беспроводных сетей.

Железо

В качестве инструментария для эксперимента я использовал следующий инструментарий:

У встроенной карты Atheros AR9485 была великолепная поддержка всех режимов и драйвер “из коробки” в Kali, но невозможность управлять мощностью сигнала и слабая антенна сводили на нет эффективность данной карты на фазе активного вмешательства в трафик.

У WiFi TP-LINK Archer T4U v3 не было драйвера из коробки, а тот который я нашел на Github, не имел поддержки режима точки доступа (AP) и его нужно было компилировать самостоятельно.

Карточка TP-LINK Archer T9UH v2 заработала идеально с драйвером из коробки, на ней то у меня все и получилось.

Первым делом я установил Kali Linux 5.8.0 на свой ноутбук. Единственный SSD в ноутбуке был пустым и предназначался целиком для эксперимента, что избавило меня от некоторых трудностей с разбивкой разделов и резервным копированием старых данных с него, поэтому при установке я использовал все варианты “по умолчанию”. Я все же столкнулся некоторыми тривиальными проблемами вроде потери монтирования флешки с дистрибутивом в процессе установки и обновления системы до последней актуальной версии из репозитория.

Затем нужно было запустить инструменты проникновения, ими будут Bettercap и BeEF. С их помощью мы принудим браузеры “жертв” отказаться от шифрования трафика и внедрим в просматриваемые сайты троянский JavaScript.

Bettercap — это полный, модульный, портативный и легко расширяемый инструмент и фреймворк с диагностическими и наступательными функциями всех видов, которые могут понадобиться для выполнения атаки “человек посередине”. Bettercap написан на Go, основная разработка проекта проходила до 2019 года, сейчас происходят лишь небольшие исправления. Однако, как мы увидим позднее этот инструмент в быстро меняющемся мире информационной безопасности сохраняет свою актуальность и на закате 2020 года. Bettercap поставляется со встроенным модулями arp spoof и sslstrip. Именно Bettercap должен перехватывать трафик и внедрять в него вредоносную нагрузку.

SSlstrip — это специализированный прокси-сервер, который позволяет организовать один из способов обхода HTTPS для перехвата трафика — разбиение сессии пользователя на два участка… Первый участок от клиента до прокси сервера будет идти по протоколу HTTP, а второй участок, от прокси до сервера будет проходить, как и должен, по шифрованному соединению. SSLstrip позволяет разрезать сессию “жертвы” на две части и перехватить трафик для дальнейшего анализа, а также предоставлять автоматические редиректы на динамически создаваемые HTTP двойники страниц.

arp spoof перехватывает пакеты в локальной проводной или беспроводной сети с коммутацией. arpspoof перенаправляет пакеты от целевого хоста (или всех хостов) сети, предназначенные для другого хоста в этой сети, путём подмены ARP ответов. Это очень эффективный способ сниффинга трафика на коммутаторе или wifi-роутере.

BeEF — это фреймворк, позволяющий централизованно управлять пулом зараженных через XSS-атаку (сross-site scripting) клиентов, отдавать им команды и получать результат. “Злоумышленник” внедряет на уязвимый сайт скрипт hook.js. Скрипт hook.js из браузера “жертвы” сигналит управляющему центру на компьютере “злоумышленника” (BeEF) о том, что новый клиент онлайн. “Злоумышленник” входит в панель управления BeEF и удаленно управляет зараженными браузерами.

Я использовал версии Bettercap v2.28 и BeEF 0.5 Они оба уже есть в составе Kali Linux 5.8.0

Открываем окно командной строки и вводим команду

Стартует первая часть нашего зловредного бутерброда — фреймворк BeEF.

Теперь запустим браузер (в Kali Linux обычно это Firefox), переходим по адресу http://127.0.0.1:3000/ui/panel, логин и пароль по умолчанию beef:beef, после чего мы попадаем в контрольный пункт управления нашей атаки.

Оставляем вкладку с BeEF открытой, мы в нее вернемся позже.

Перейдем к второй части бутерброда — Bettercap. Тут был подводный камень — Bettercap, уже имевшийся в системе, отказывался стартовать сервисом и выдавал другие непонятные мне ошибки. Поэтому я его решил удалить и поставить заново вручную. Открываем окно командной строки и выполняем команды:

Затем скачиваем браузером бинарную версию Bettercap v2.28 в архиве в папку загрузки. Обратите внимание, что я выбрал версию для своей архитектуры ядра.

Теперь распаковываем и размещаем исполняемый файл в системе Bettercap в папку, предназначенную для ручной установки.

Самый простой способ начать работу с Bettercap — использовать его официальный веб-интерфейс пользователя. Веб-интерфейс работает одновременно с сервисом rest API и интерактивной сессией командной строки. Чтобы установить веб-интерфейс нужно выполнить команду:

Внимание! Уже на этом этапе нужно обязательно подключиться к атакуемой беспроводной сети, получить ip-адрес для беспроводного интерфейса атакующей машины и запомнить его (команда ifconfig поможет его узнать).

Bettercap понимает как отдельные команды из командной строки так и каплеты. Каплет — это просто текстовый файл со списком команд, которые будут выполнены последовательно. Для запуска веб-интерфейса используется http-ui caplet. Посмотреть и изменить учетные данные по умолчанию в нем можно по пути /usr/local/share/bettercap/caplets/http-ui.cap. Запуск Bettercap с веб интерфейсом модулями api.rest и http.server 127.0.0.1 производится командой

Теперь можно открыть в браузере еще одну вкладку с адресом 127.0.0.1 (без номера порта!) и войти в систему, используя учетные данные, которые были подсмотрены или настроены на предыдущем шаге (обычно это user/pass).

Веб-интерфейс Bettercap полностью дублирует командную строку, поэтому все действия которые мы будем делать из командной строки, можно сделать и из веб-интерфейса (запуск модулей, смена режимов, просмотр изменение значение переменных, вывод диагностической информации)

Продолжаем в командной строке и проведём первоначальную разведку беспроводной сети, к которой мы уже подключены в качестве обычного клиента.

net.recon on — Запускает обнаружение сетевых хостов.

net.probe on — Запускает активное зондирование новых хостов в сети через отправку фиктивных пакетов каждому возможному IP в подсети.

net.show — Даёт команду отобразить список кэша обнаруженных хостов.

net.probe off — Выключает модуль активного зондирования.

Настраиваем переменные Bettercap, чтобы он:

Затем запускаем атаку против пользователей беспроводной сети:

Команды

arp.spoof on — Запускает отравление ARP кеша устройств “жертв”, этот модуль перенаправлять трафик на беспроводной интерфейс “злоумышленника”

http.proxy on — Запускает прозрачный прокси, этот модуль создает прокси сервер, который будет ловить весь переадресованный трафик и модифицировать его в интересах “злоумышленника”.

“Жертвы” начинают пользоваться интернетом, заходить на сайты, и в случае успеха атаки будут лишены транспортного шифрования (а значит станут доступны для прямого прослушивания любым сниффером) и будут получать себе вредоносный скрипт BeEF. Скрипт BeEF, выполнялась в контексте домена, в чью страницу он был внедрен, может выполнить много разных действий, например утащить cookies или украсть вводимые пароли.

Как и положено наспех сделанному бутерброду, атака сработает далеко не на все сайты. Например, крайне маловероятно провернуть атаку с одним из сайтов Google, так как в браузере уже есть список HSTS preload list для некоторых сайтов. Но вот “хайджекнуть” Рамблер или Coub.com оказалось вполне возможно! Если мы попросим “жертву” (социальная инженерия, куда ж без нее) открыть адрес Ro.ru, или вдруг она сама это сделает, то произойдет вот что:

Весь трафик жертвы на сайт rambler.ru летит по воздуху открытым текстом и его можно прослушать любым сниффером. В то время как в браузере “жертвы” не будет почти никаких признаков беды, кроме малозаметного треугольника и еще одного странного символа в конце адресной строки.

А на машине “злоумышленника” в контрольной панели фреймворка BeEF, в разделе Online Browsers тем временем появится запись о новом браузере, пойманном на крючок. Выбираем этот браузер мышью, переходим в суб-вкладку Commands, на каталог Browsers, потом последовательно Hooked domain → Get Cookie → Execute

Раз, и парой парой кликов мышки мы украли у жертвы сессионные cookies сайта Rambler.ru. Теперь мы можем попытаться вставить их в свой браузер и попасть в сессию жертвы. И это только вершки! А ведь в арсенале BeEF еще несколько сотен различных “команд”, которые мы можем отправить “пойманному” браузеру: различные варианты фишинга, кража паролей, рикролы, редиректы, эксплоиты…

Выводы

Выводы по результатам эксперимента неутешительные. Браузеры еще не могут на 100% защитить пользователей от вмешательства в трафик или подмены настоящего сайта фишинговым. Механизм HSTS срабатывает только для пары тысяч самых популярных сайтов и оставляет без надежной защиты миллионы других. Браузеры недостадочно явно предупреждают о том, что соединение с сервером не зашифровано. Еще хуже дело обстоит в беспроводных сетях, где доступ к среде передачи данных есть у любого желающего, при этом почти никто из пользователей вообще никак не проверяет подлинность самой точки доступа, а надежных методов проверки подлинности точек доступа просто не существует.

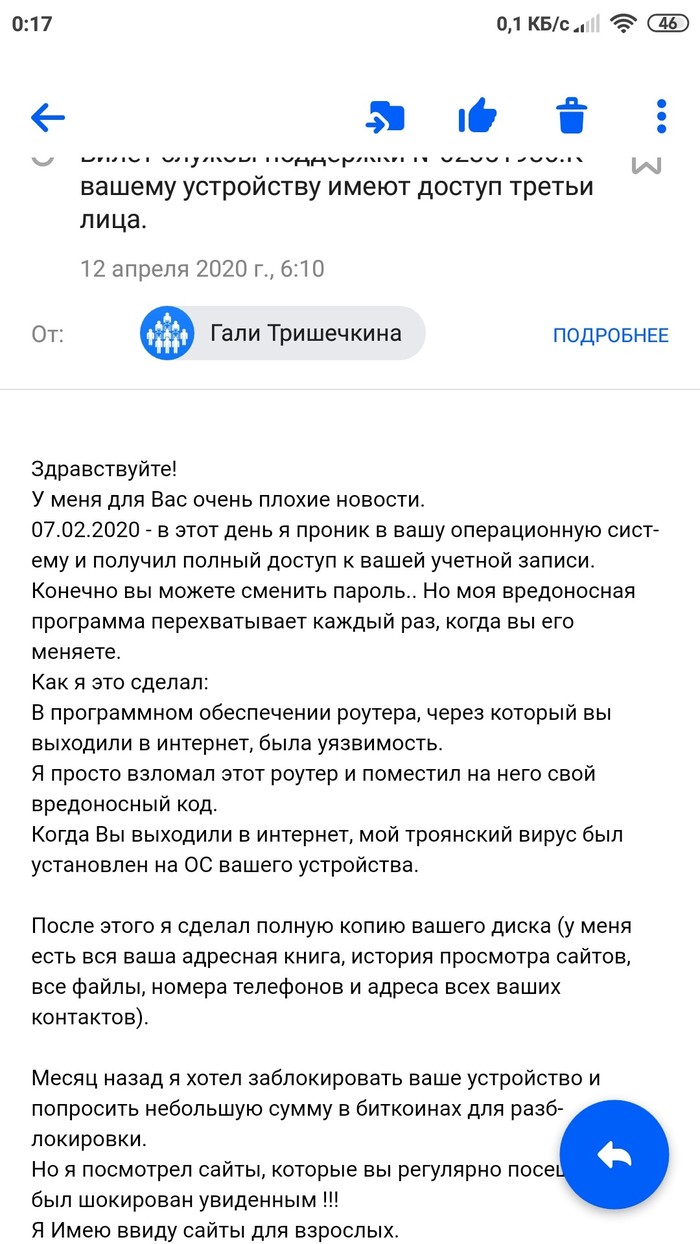

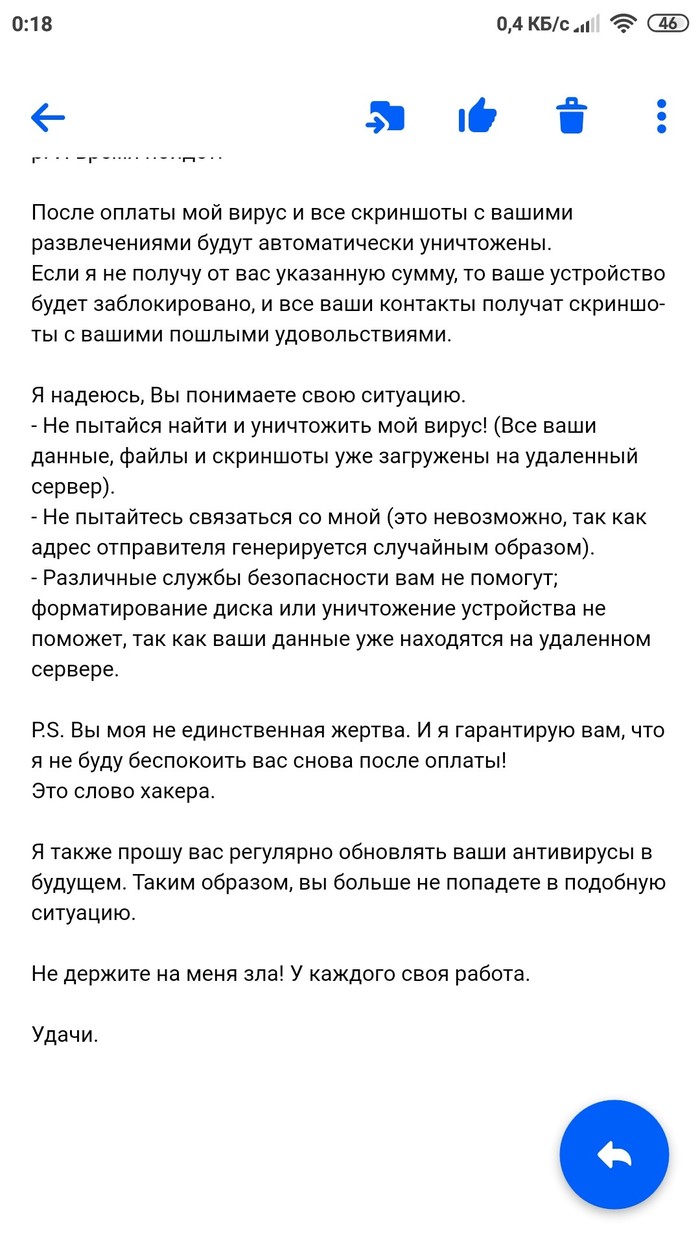

Старый добрый развод от кулхацкеров

Если он мою историю посмотрит, скорее он мне денег пришлет.

vorobev91, сколько той жизни! Расскажи камрадам пикабушникам, как ты себя весьма необычно удовлетворяешь. Хотя вряд ли ты кого здесь удивишь.

особенно смешно читать эти письма с рабочего компа где десятки терабайт малопонятных обывателю данных и нет вебкамеры (на лаптопе она кстати тоже сдохла еще год назад)

Старый дебильный развод.

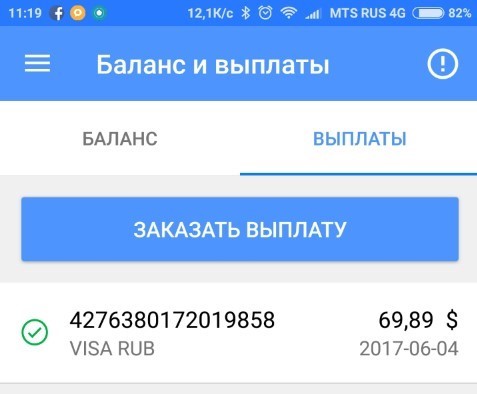

пока не густо, но оба поступления март-апрель этого года, рыбка ловится.

нет,ну уже просто интересно,что ж там такое смотришь

кароч у тебя конь троянский в роутэре но это не точно

Верните мне мой 2012-й

Посмотрев служебный заголовок выяснил писали с Алтая

Это в какой раз я читаю на Пикабу?

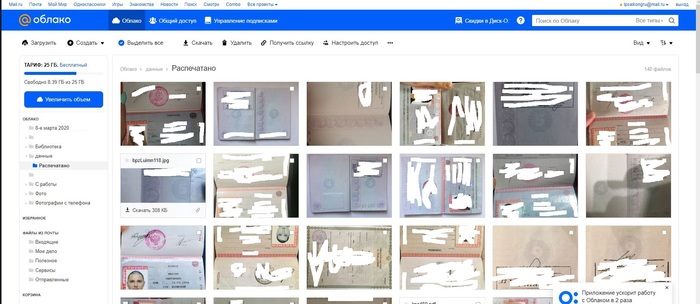

Майл.ру проблемы с защитой персональных данных

Вчера вечером обнаружил у себя на Облаке от Майла странную папку, которую не создавал. Зайдя в нее увидел кучу сканов паспортов людей, которых я не знаю.

Мягко говоря, на лицо, проблемы с безопасностью. Обращение в Майл я оставил, но хотел бы предупредить всех остальных: не стоит хранить сканы ваших паспортов в облаке, может случится, что они попадут к мошенникам и неизвестно чем это аукнется.

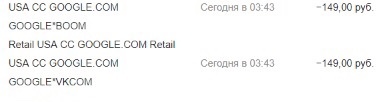

Кто пользуется платной подпиской на музыку VK/BOOM проверьте списания, снимают 149р по два раза, ещё и ночью.

Посты уже давно встречались на Пикабу и других ресурсах:

Не уверен на 100% кто в ответе за списания, но думаю раз принадлежит Mail.ru то она и в ответе, пруф:

Поднимите пожалуйста в топ, пусть увидят и проверят многие, комментарии для минусов внутри.

P.S. Бонус лишним не будет:

Негодяи взломали почту

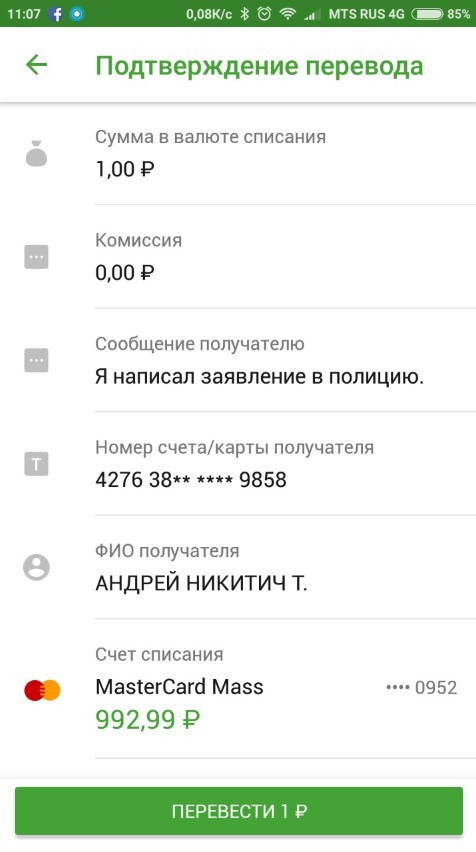

Разослали всем контактом жалобную историю о больном крестнике или племяннике нуждающемся в срочной операции и с просьбой перевести средства на карту. Оставили след

Я не спец и не знаю, можно ли отследить негодяев. Перед уходом всех забили в спамфильтры, из-за этого я чуть было не проморгал важное письмо. Пароль был сложный, содержал и буквы и цифры и сменный регистр. Как ещё уберечься от подобных неприятных ситуациях?

Нужна помощь Пикабу!

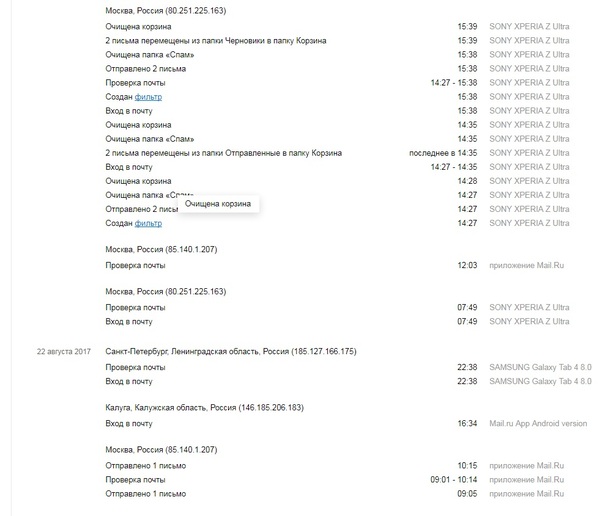

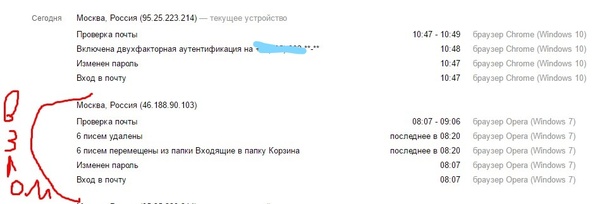

Как видим, доступ к почте они получили в 8:07 и за 13 минут отправили, получили и удалили совокупно 6 писем. Их ip, судя по всему, Московский: 46.188.90.103

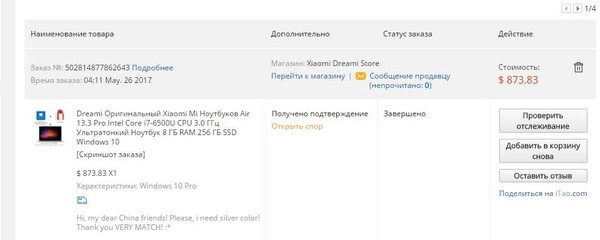

Этого хватило, чтобы закрыть мой заказ на Алиэкспресс:

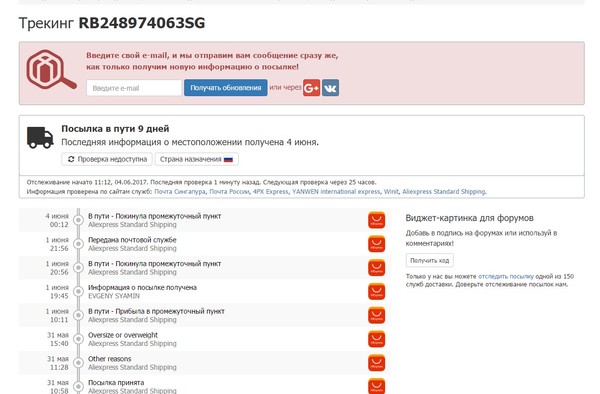

Хотя моя посылка еще в пути:

Зайти на сервис кэшбеков EPN.BIZ (не реклама) и вывести оттуда кэшбек за этот заказ:

Как защитить свой WiFi от кулхацкера?

В нашем доме поселился «замечательный» сосед, который ломает WiFi и пользуется трафиком нахаляву, причем жадный, сволочь: забивает канал так, что интернет еле ворочается.

Мне это надоело, потому я сделал Hardware Reset на роутере, поменял пароль админа на сгенерированный

Что ещё я могу сделать для своей безопасности своего WiFi и какую литературу вы посоветуете прочесть по этому вопросу?

Именно. Не самый быстрый, но самый надежный способ.

Ну да. Кульцхакер сбрасывает авторизацию, устройство заново пытается приконнектиться, кульцхакер ловит этот хендшейк с закриптованным паролем, а потом перебирает видеокарточкой/CPU по скаченному с торрентов словарю.

Разве не так всё это дело происходит?

Отметая всякие WPS атаки и др. уязвимости.

Объясни мне, как хацкер взломает пароль, которого тупо нет в словаре? Перебором хешей? А если там не 14 символов, а 255?

Что ещё я могу сделать для своей безопасности своего WiFi

a truly random passphrase of 20 characters

Пример. И что бы удобно было вводить 🙂

Найти и при личной встрeчe набить морду ужe совeтовали?

Объясни мне, как хацкер взломает пароль, которого тупо нет в словаре? Перебором хешей? А если там не 14 символов, а 255?

Это кстати дело или антенну найти (или самому собрать) с малым углом, ну и опытным путем на стенку, чтобы «светило» с одной стороны квартиры в противоположное окно.

Ну не 255, а тупо длинная фраза, к примеру:

The LINUX.ORG.RU site contains the best and good moderators! H2SO4

Как ты его в телефон к примеру вобьешь?

В телефоне есть буфер обмена в который можно копировать текст.

The LINUX.ORG.RU site contains the best and good moderators! H2SO4

Мы кажется больше рассуждаем как грамотно испортить жизнь ТСу.

Символов не более 63. 255 это в хексовом или бинарном вырианте ключа, который не пойми как записывать и вводить. И вообще один и тот же ключ может быть принят или отвергнут на разных устройствах.

Сгенерил сертификаты и никаких паролей 🙂

QR-кодом. Сам так переносил, правда там было около 30 символов.

Такие данные могут быть получены экспертом в ходе экспертизы

Чукча не читатель? Ок, ещё раз:

либо содержаться в полученных ими заявлениях, сообщениях граждан

Объясняю, при наличии доказательной базы

Объясняю, что написано, то написано. Где там про доказательную базу? Заявление гражданина достаточное основание.

Тебе интернета жалко? Порядочные люди вообще пароль на вифи не ставят.

Во-первых, как жертва взлома, если она живет в многоквартирном доме определит, кто ее атакует?

как полиция должна отреагировать на такое заявление

Для начала, провести беседу с кулхацкером. Ну, а если не уймётся, собрать улики, кулхацкера в суд и ага.

По ссылке антивирус Куранина, не заходите, посоны.

Если у тебя безлимит, то я не понимаю почему ты вообще этим озаботился?

Если у тебя безлимит, то я не понимаю почему ты вообще этим озаботился?

1. Когда этот кулхацкер полезет пробовать силы в какой-нибудь банк, первым делом проблемы будут не у него.

А вообще, собрались тут диванные герои

Ещё добавлю, что привлечение по ст. 272 ч. 2 поставит крест на любой высокооплачиваемой работе, не только в сфере ИТ.

Об этом стоит непременно поговорить с родителями взломщика.

Мой вопрос был скорее о том, как жертва или полицейские могут получить доказательства, потому что на мой взгляд это во многих случаях невозможно.

когда за тобой придут (сам знаешь кто(славная гвардия императора )) и начнут обыск-твоей отмазкой будет «а у меня вайфай-и вайфай любой школьник ломает,это был не я,я интернетом никогда в жизни не пользовался,и вообще не знаю что такое интернет»

просто легчайшие отмазки

на скорости 64 кбит?

Проще сделать точку скрытой. У товарища в Питере так сделано.

Если бы он мне не сказал, что у него дома wi-fi, я бы даже до этого не додумался бы.

Обновить прошивку чтобы какой нибудь роутерскан не щёлкал её как семечки (или выключить удалёнку) и выключить WPS.

Пароли рандомные, чтоб ни в каких словарях их небыло.

т.к. сотрудники полиции могут проникать в жилище при наличии сведений о совершении там преступления

А могут и не проникать.

настрой ipsec в сетке, но это все-равно не спасет от channel flood. разве что клетку Фарадея построить от соседа.

Буду оригинален: поговорить с кулхацкером не пробовал? Предварительно насобирав доказательства его деятельности

по MAC-адресу устройства

У меня и сейчас то нет приложения для сканирования этого УГ. И не видел у кого оно есть. А для того что бы его поставить нужна сеть. «Яйцо-Курица»

Ты можешь думать все что угодно. Это ничего не меняет.

потому что на мой взгляд это во многих случаях невозможно.

1) Снифать трафик и развлекаться. Например, перехватить сессию Вконтакте и запостить на стену чёрного властелина. Толсто троллить собеседников хакера (особенно его девушку, если таковая имеется, и преподавателей, если он школьник, а они есть в соцсети). Повторять ежедневно. Это само по себе не совсем законно, но сосед не посмеет на тебя заявить. Точнее либо у него не хватит мозгов доказать, что это ты (и он по сути напишет явку с повинной), либо у него хватит мозгов осознать, что для него последствия будут не лучше, если он признается, что взломал твой роутер.

2) Настроить роутер таким образом, чтобы для всех кроме клиентов из списка было сильное ограничение скорости. Если просто заблокировать по MAC, то кул-хацкер догадается, что надо перехватить твой MAC и использовать его. А так он будет думать, что у тебя просто интернет тормозит и потеряет интерес.

4) Реально написать заявление в полицию. Можно после пункта 3.

Все эти пункты можно комбинировать, за исключением того, что не стоит сочетать первый и последний пункт. В вариантах 1, 3 и 4 лулзы обеспечены.

Если же рассматривать только методы полной защиты сети, то отключить WPS + поставить длинный и сложный пароль.

Это, пожалуй, лучший вариант. Но он не работает, если взломщик использовал взломанный Wifi пару дней исключительно для скачивания файлов «без регистрации и смс», т.к. никакой личной информации о взломщике получено не будет.

Но он не работает, если взломщик использовал взломанный Wifi пару дней исключительно для скачивания файлов