Информационная безопасность банковских безналичных платежей. Часть 2 — Типовая IT-инфраструктура банка

В первой части нашего исследования мы рассмотрели работу системы банковских безналичных платежей c экономической точки зрения. Теперь настало время посмотреть на внутреннее устройство ИТ-инфраструктуры банка, с помощью которой эти платежи реализуются.

Глава 1. Общее описание ИТ-инфраструктуры

Основные термины

автоматизированная система; AC: Система, состоящая из персонала и комплекса средств автоматизации его деятельности, реализующая информационную технологию выполнения установленных функций.

информационная система — совокупность содержащейся в базах данных информации и обеспечивающих ее обработку информационных технологий и технических средств;

В рамках данного исследования оба термина будут использоваться как синонимы.

Справедливость подобного подхода можно доказать тем, что в Приказе ФСТЭК России от 11.02.2013 N 17 «Об утверждении Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах» для защиты информационных систем госрегулятор предписывает руководствоваться ГОСТами по автоматизированным системам.

Помимо информационных систем в IT-инфраструктуре банка можно выделить еще один тип элементов — информационные сервисы, или, как их часто называют, роботы.

Дать определение понятию информационный сервис довольно сложно, поэтому просто перечислим его основные отличия от информационной системы:

Автоматизированная банковская система

Ядром информационной инфраструктуры любого банка является автоматизированная банковская система или сокращенно АБС.

автоматизированная система, реализующая банковский технологический процесс.

Данное определение позволяет подвести под него практически любую IT-систему в банке. В то же время обычные банковские служащие называют АБС ту систему, которая занимается учетом банковских счетов, проводок между ними (движением денежных средств) и остатков. Второе определение не противоречит первому и более четко его детализирует, им и будем пользоваться дальше.

В современных Российских банках наиболее распространенными являются следующие АБС :

Иногда в банках параллельно используют несколько АБС различных производителей. Зачастую это происходит, когда банк пытается перейти с одной АБС на другую, но возможны и менее тривиальные причины.

Прикладные информационные системы

Несмотря на то что АБС автоматизирует довольно большое количество задач, она не покрывает все нужды банка. Есть задачи, которые АБС не делает вообще или делает не так, как хочет того банк. Поэтому к АБС подключаются (интегрируются) другие информационные системы, автоматизирующие отдельные бизнес-процессы. В дальнейшем подобные информационные системы будем называть — прикладными информационными системами.

Примерами прикладных информационных систем могут быть:

Инфраструктурные информационные системы

Помимо АБС и прикладных информационных систем, автоматизирующих основные бизнес-процессы, в банках также присутствует приличное количество вспомогательных инфраструктурных информационных систем. Примерами подобных систем могу быть:

Информационные сервисы

В банках используется гигантское количество различных информационных сервисов, выполняющих простые, рутинные функции, например, загрузка справочников БИК и ФИАС, публикация курсов валют на официальном сайте и т.д.

Клиентские части сторонних информационных систем

Отдельного упоминания стоят клиентские части внешних по отношению к банку информационных систем. В качестве примеров приведу:

Типовые способы интеграции информационных систем

Для интеграции информационных систем обычно применяются следующие механизмы:

Модули интеграции

Под модулем интеграции будем понимать виртуальный элемент IT-инфраструктуры, реализующий интеграцию других элементов IT-инфраструктуры.

Данный элемент мы назвали виртуальным, потому что его функционал может быть реализован, как в виде отдельного специализированного элемента ИТ-инфраструктуры (например, информационного сервиса), так и в виде компонентов интегрируемых информационных систем. Более того, в качестве модуля интеграции может выступать даже человек, «вручную» переносящий информацию между интегрируемыми информационными системами.

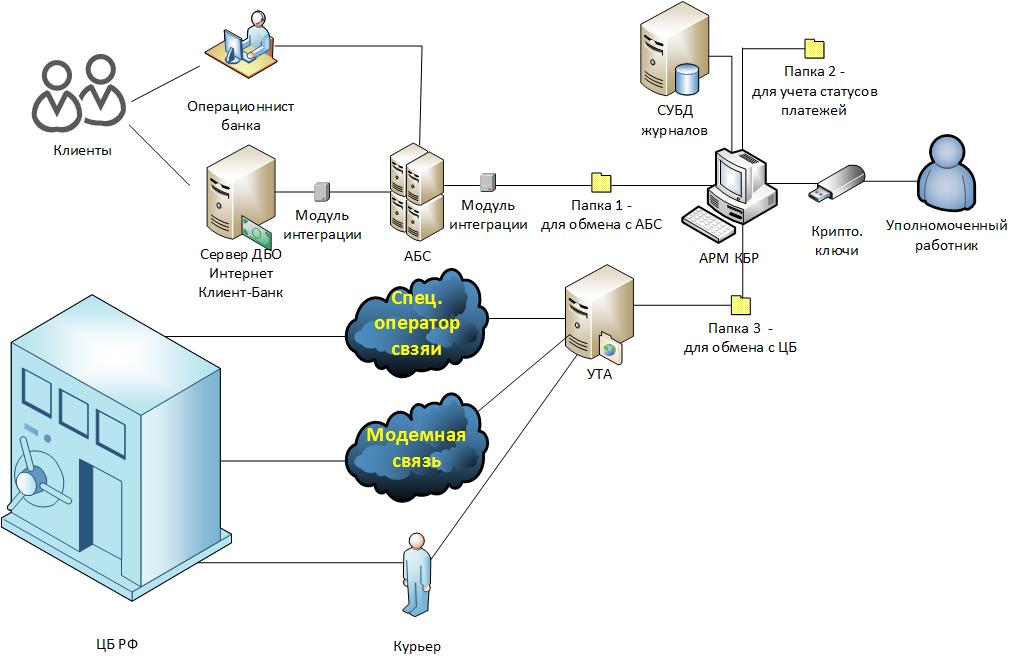

Пример ИТ-инфраструктуры банка

На Рис.1 можно увидеть фрагмент типовой информационной инфраструктуры банка, содержащий рассмотренные выше типы элементов.

Глава 2. Инфраструктура безналичных расчетов

Если посмотреть на эту схему (Рис.1) с точки зрения осуществления безналичных расчетов, то можно увидеть, что банк реализует их при помощи:

Инфраструктура обеспечения платежного взаимодействия с Банком России

Рис. 2.

IT-инфраструктуру платежного взаимодействия банка с Банком России будем рассматривать на примере исполнения платежа, отправляемого в адрес клиента другого банка.

Как мы помним из первой части, вначале клиент должен передать в банк платежное поручение. Сделать это он может двумя способами:

Если клиент передал платежное поручение на бумажном носителе, то работник банка на его основании делает электронное платежное поручение в АБС. Если распоряжение было подано через ДБО ИКБ, то через модуль интеграции оно попадает в АБС автоматически.

Доказательством того, что именно клиент сделал распоряжение о переводе денежных средств, в первом случае является лично подписанный им бумажный документ, а во втором, электронный документ в ДБО ИКБ, заверенный в соответствии с договором.

Обычно для заверения электронных документов клиентов — юридических лиц в ДБО ИКБ применяют криптографическую электронную подпись, а для документов клиентов — физических лиц коды SMS-подтверждений. С юридической точки зрения для заверения электронных документов в обоих случаях банки обычно применяют правовой режим аналога собственноручной подписи (АСП).

Технические средства взаимодействия с платежной системой Банка России

Для банков, обслуживаемых в Московском регионе, применяется следующее ПО:

АРМ КБР

Файлы электронных сообщений покидают модуль интеграции АБС в открытом виде и помещаются в специальную папку файловой системы (обычно это сетевая папка), которая настроена в АРМ КБР для электронных сообщений, имеющих статус «Введенные». На ранее представленной схеме (Рис. 2.) эта папка обозначена как «Папка 1».

В определенный момент технологической обработки (установленный внутренними регламентами банка) исходящих электронных сообщений они шифруются и подписываются электронной подписью с помощью СКАД Сигнатура и закрытых криптографических ключей ответственных работников.

СКАД Сигнатура

Зашифрованные и подписанные электронные сообщения помещаются в специальную папку, на схеме (Рис. 2.) это «Папка 3». УТА непрерывно мониторит эту папку и, если он видит там новые файлы, передает их в ЦБ РФ одним из следующих способов:

Следует отметить, что все электронные сообщения, с которыми работает УТА, зашифрованы и подписаны электронной подписью.

Получив зашифрованное электронное сообщение, УТА перекладывает его в папку с входящими зашифрованными сообщениями. Уполномоченный работник с помощью своих криптоключей и АРМ КБР проверяет электронную подпись и расшифровывает сообщение.

Далее обработка производится в зависимости от типа электронного сообщения. Если это платежное сообщение, то оно через модуль интеграции передается в АБС, где на его основании формируются бухгалтерские проводки, изменяющие остатки на счетах. Важно отметить, что при взаимодействии АБС (модуля интеграции) и АРМ КБР используются файлы стандартного формата в открытом виде.

В процессе функционирования АРМ КБР ведет журнал своей работы, который может быть реализован в виде текстовых файлов или с помощью БД, работающих под управлением СУБД.

Альтернативные схемы обработки

Мы рассмотрели «классическую» схему работы системы. В реальности существует множество ее разновидностей. Рассмотрим некоторые из них.

Разновидность 2. Полный автомат

АРМ КБР настраивается на работу полностью в автоматическом режиме без участия человека

Разновидность 3. Изолированный АРМ КБР

АРМ КБР функционирует как выделенный компьютер, не подключенный к сети банка. Электронные сообщения передаются на него человеком-оператором с помощью ОМНИ.

Перенос электронной подписи из АРМ КБР в АБС

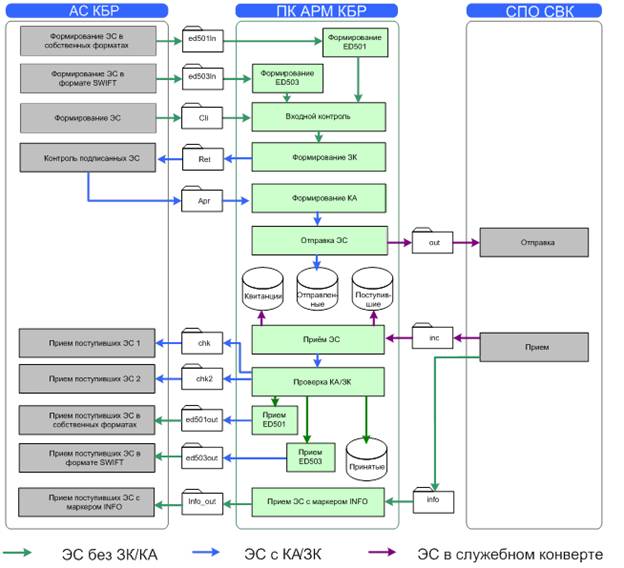

Рис. 3.

Примечания.

Рис. 4.

С точки зрения криптографии АРМ КБР-Н отвечает за шифрование / расшифрование электронных сообщений, а также за проверку электронных подписей на них. Формирование электронных подписей перенесено в модуль интеграции АБС.

Логично предположить, что данный модуль также должен будет проверять подписи под сообщениями, полученными из АРМ КБР-Н. С технической точки зрения это не является обязательным, но с точки зрения обеспечения безопасности имеет критическое значение, поскольку обеспечивает целостность сообщений, передаваемых между АБС и АРМ КБР-Н.

Помимо файлового интерфейса взаимодействия между АБС, АРМ КБР-Н и УТА добавлен интерфейс IBM WebSphere MQ, что позволяет строить сервис-ориентированную ИТ-инфраструктуру банка и решить проблему старой схемы с организацией одновременной работы нескольких операторов, ответственных за отправку платежей.

Электронная подпись и криптопровайдеры

Система разграничения доступа к информации должна содержать четыре функциональных блока:

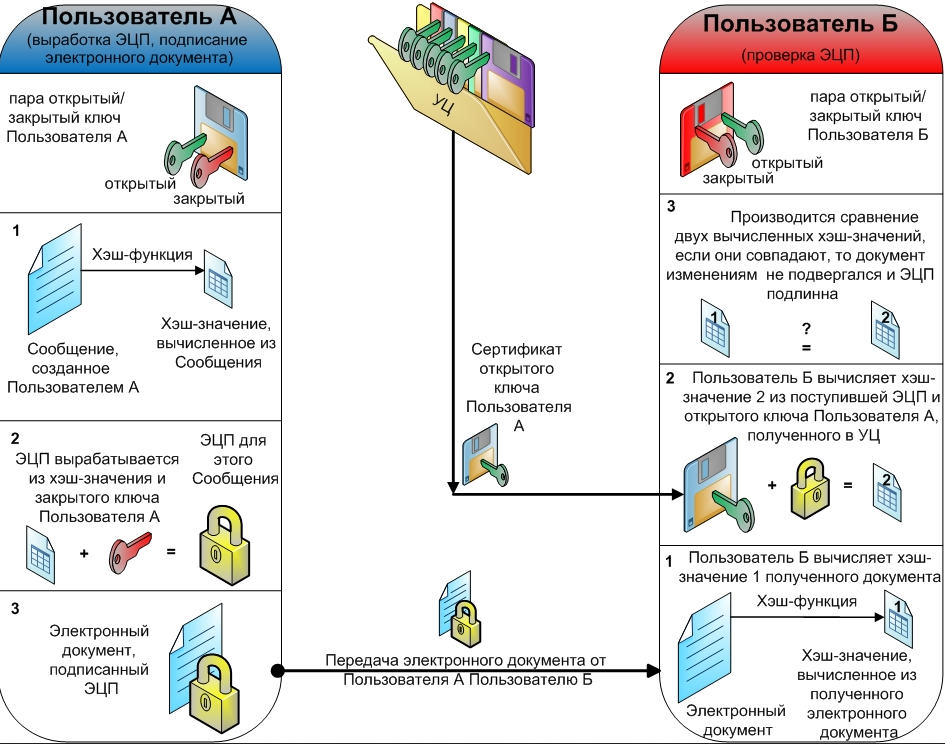

Если за идентификацию и аутентификацию отвечает механизм проверки пароля и его хранение, диспетчер доступа отвечает за ролевую модель доступа, то криптографическое преобразование является одним из самых сложных функционалов системы. За криптографическое преобразование отвечает электронная подпись (открытый и закрытый ключ), хэш функция.

Электронная подпись (ЭП) — это программно-криптографическое средство. Оно обеспечивает проверку целостности документов, устанавливает лицо, которые его отправило, проверяет целостность.

Электронную подпись в праве использовать физическое и юридическое лицо, в качестве аналога собственноручной подписи. У документа, подписанного электронной подписью, возникает юридическая сила.

Электронным документом может быть финансовый документ, который был создан при помощи программы и хранится на съемном/магнитном диске.

Средствами цифровой подписи являются средства, которые обеспечивают следующие функции:

Электронные подписи разделяются федеральным законом «Об электронной подписи» от 06.04.2011 N 63-ФЗ [17]:

В основе выпуска электронной подписи лежит открытый ключ. На основе него генерируется открытый сертификат пользователя, данный сертификат содержит пользовательские данные, открытый ключ и электронную подпись. Генерация таких сертификатов возможна только с помощью удостоверяющего центра, который имеет ключ шифрования и является доверенным для сертификата пользователя.

Все сертификаты основаны на доверии к удостоверяющим центра верхнего уровня. Самым высоким уровнем является федеральный, который находится под управлением федеральных органов (в России такой федеральный орган — Минкомсвязь). Вся система иерархии сертификатов образует инфраструктуру открытых ключей. Как уже было сказано выше, при такой процедуре требуется проверка не только удостоверяющего центра, выдавшего сертификат, но и всех вышестоящих центров.

В России инфраструктура открытых ключей доступна всем желающим. Изначально она была создана агентством Росинформтехнологии на базе Общероссийского государственного информационного центра (ОГИЦ). Однако сейчас федеральный удостоверяющий центр передан в ведение «Ростелекома». Этот телекоммуникационный оператор активно предлагает развивать различные проекты с использованием инфраструктуры открытых ключей.

Электронная подпись в электронном документе равнозначна собственноручной подписи на бумажном документе при следующих условиях:

У каждого ключа электронной подписи существует UID, который определяет область применения электронной подписи.

Расширенная область действия ключа для финансовых документов ЦБ РФ имеет следующие значения:

Процесс создания цифровой подписи состоит из следующих шагов:

Пример подписания и проверки ЭП между двумя пользователями продемонстрировано на рисунке.

Федеральный закон «Об электронной подписи» от 06.04.2011 N 63-ФЗ регулирует отношения в гражданско-правовых области, оказании государственных и муниципальных услуг, исполнении государственных и муниципальных функций, при совершении иных юридически значимых действий, в том числе в случаях, установленных другими федеральными законами.

Обязанность по изготовлению, выдачи, ведения реестра выданных и аннулированных сертификатом наделяются удостоверяющие центры, которые согласно федеральному закону проходят добровольную аккредитацию сроком на 5 лет.

Дополнительно к этому применяются следующие ограничения:

В работе рассматриваются аккредитованные средства криптографической защиты информации: программно-аппаратный комплекс «Валидата УЦ», СКАД Сигнатура, Крипто Про CSP.

Представляет собой комплекс программных средств:

На основе Web-сервера разработана система «Транзит» (система защищённого обмена электронными документами на основе квалифицированной электронной подписи), в нее так же водит криптографическое ядро СКЗИ «Валидата CSP».

Для защиты электронной почты разработаны средстава семейства «Курьер», которые используют СКЗИ «Валидата CSP» и входят в АПК «Валидата Клиент».

АПК «Валидата Клиент» на основе файлового обмена :

Криптографические алгоритмы АПК «Валидата Клиент» представлены в таблице

| Электронная подпись | ГОСТ Р 34.10-2012, ГОСТ Р 34.10-2001 |

| Хэш-функции | ГОСТ Р 34.11-2012, ГОСТ Р 34.11-94 |

| Шифрование | ГОСТ 28147-89 |

«СКАД Сигнатура» разработана компанией ООО «Валидата» по заказу Банка России и предназначенное для защиты информации в платежной системе Банка России. Данного СКЗИ распространяется Банком России только среди участников его платежной системы. К отличительным особенностям данного СКЗИ можно отнести:

Криптографические ключи, используемые для взаимодействия с платежной системой Банка России, бывают трех видов: только шифрование; шифрование и подписание; шифрование, подписание и наложение транспортной подписи;

Криптографические алгоритмы СКАД Сигнатура представлены в таблице 2.6.

Таблица 2.6 — Криптографические алгоритмы СКАД Синатура

| Электронная подпись | ГОСТ Р 34.10-2012, ГОСТ Р 34.10-2001 |

| Хэш-функции | ГОСТ Р 34.11-2012, ГОСТ Р 34.11-94 |

| Шифрование | ГОСТ Р 34.12-2015 |

Для обмена финансовых сообщений с ЦБ РФ будет использоваться ЭП по алгоритму ГОСТ Р 34.10-2012 и хэш-функция ГОСТ Р 34.11-2012.

Компания КриптоПро создана в 2000 году и в настоящее время занимает лидирующее положение по распространению средств криптографической защиты информации и электронной цифровой подписи. Основное направление деятельности компании — разработка средств криптографической защиты информации и развитие Инфраструктуры Открытых Ключей (Public Key Infrastructure) на основе использования международных рекомендаций и российских криптографических алгоритмов.Продукты компании распространяют более 850 юридических лиц на основании дилерских договоров. Компания выдала более 4 000 000 лицензий на использование СКЗИ КриптоПро CSP и свыше 800 лицензий на использование удостоверяющего центра КриптоПро УЦ, которые применяются различными государственными и коммерческими организациями в системах электронного документооборота, а также востребованы при построении глобальных общегосударственных информационных систем.

КриптоПро CSP 5.0 разработан компанией КриптоПро. Кроме КриптоПро CSP 5.0 у компании еще есть решение КриптоПро ФКН CSP/Рутокен CSP (не извлекаемые ключи на токенах с защищенным обменом сообщениями) и облачная версия — КриптоПро DSS (ключи в облаке) [19].

КриптоПро CSP 5.0 одна из последних разработок компании, в ней поддерживается широкий список платформ, алгоритмов, улучшено быстродействие, удобный пользовательский интерфейс. Работа со всеми ключевыми носителями в связке с КриптоПро DSS и КриптоПро ФКН CSP/Рутокен CSP теперь единообразна. Для переведа разработанных АБС компаний и переход на новую версию КриптоПро не требуется переработка и доработка, API и интерфейс остается единым.

Назначение КриптоПро CSP:

В КриптоПро CSP 5.0 реализованы не только актуальные криптографические алгоритмы, но еще и возможность использования привычных носителей для хранения секретных ключей RSA и ECDSA.

Криптографические алгоритмы КриптоПро CSP 5.0 представлены в таблице.

| Электронная подпись | ГОСТ Р 34.10-2012, ГОСТ Р 34.10-2001, ECDSA, RSA |

| Хэш-функции | ГОСТ Р 34.11-2012, ГОСТ Р 34.11-94, SHA-1, SHA-2 |

| Шифрование | ГОСТ Р 34.12-2015 («Кузнечик» — начиная с 5.0 R2), ГОСТ 28147-89, AES (128/192/256), 3DES, 3DES-112, DES, RC2, RC4 |

Хранение облачных ключей и их использование осуществляется с помощью CryptoAPI, чтобы обеспечивает их доступность не только пользовательскими приложениями, но и приложениями от компании Microsoft.

В КриптоПро CSP 5.0 добавлена поддержка носителей, реализующие протокол SESPAKE, в рамках которого пароль пользователя не передается, что позволяется установить защищенный канал между криптопровайдером и носителем. При использовании подобных носителей полностью решается проблема безопасной работы с неизвлекаемыми ключами.

Многие пользователи КриптоПро хотят работать с не извлекаемыми носителями информации, но не повышать их до уровня функционального ключего носителя, для них специально была добавлена поддержка популярных носителей Рутокен (ЭЦП 2.0, JaCarta-2 ГОСТ и InfoCrypt VPN-Key-TLS). Дополнительно пользователи могут работать с токенами и смарт-картами без криптографических сопроцессоров (Gemalto/SafeNet, Multisoft, NovaCard, Rosan, Alioth, MorphoKST и СмартПарк и тд).

Кроме поддержки ключей на носителях также реализовано хранение ключей в реестре Windows, на жестком диске, флеш-накопителях на различных платформах.

Банк России разъясняет. 672-П

Ответы Банка России на вопросы по 672-П, поступившие от отрасли.

Ответ: Положение № 672-П устанавливает требования к защите информации в платежной системе Банка России и распространяется на участников платежной системы Банка России, являющиеся кредитными организациями (их филиалами), имеющими доступ к услугам по переводу денежных средств с использованием распоряжений в электронном виде, предусмотренный пунктом 3.7 Положения Банка России от 06.07.2017 № 595-П «О платежной системе Банка России», а также операционный центр, платежный клиринговый центр другой платежной системы при предоставлении операционных услуг и услуг платежного клиринга при переводе денежных средств с использованием сервиса быстрых платежей.

Требования Положения 672-П распространяются на объекты информационной инфраструктуры, эксплуатация и использование которых обеспечиваются кредитной организацией при осуществлении переводов денежных средств в соответствии с пунктами 3, 4 Положения 672-П.

Ответ: Контур формирования ЭС – это подсистема (компонент) автоматизированной системы кредитной организации, реализующая формирование исходящего ЭС на основе первичного документа, предназначенного для направления в платежную систему Банка России, его контроль и подписание электронной подписью в соответствии с подпунктом 1.3 пункта 1 приложения к Положению 672-П.

Контур контроля ЭС – это подсистема (компонент) автоматизированной системы кредитной организации, реализующая прием исходящего ЭС из контура формирования, его контроль и подписание электронной подписью в соответствии с подпунктом 1.4 пункта 1 приложения к Положению 672-П.

Техническая реализация указанных подсистем осуществляется кредитной организацией с учетом требований, указанных в подпунктах 1.1 и 1.2 пункта 1 приложения к Положению 672-П.

Ответ: Отчетность по 2831-У в соответствии с требованием, указанном в пункте 18 Положения 672-П направляется в части анализа обеспечения в платежной системе Банка России защиты информации при осуществлении переводов денежных средств кредитной организацией, являющейся участником ССНП и СБП. Об изменениях в отчетности 2831-У будет сообщено дополнительно.

Ответ: Это связано с оптимизацией сроков вступления в силу по требованиям Положения 672-П в части реализации технологических мер защиты информации в платежной системе Банка России. В соответствии с Положением 683-П сроки проведения оценки по ГОСТ установлены для кредитных организаций. Положение № 672-П распространяется на иные субъекты, кроме КО (ОЦ, ПЦ).

Ответ: Оценку соответствия требованиям ГОСТ 57580.1 можно совместить для оптимизации расходов, с учетом покрытия области действия нормативных документов, в рамках которых выполняется оценка.

Ответ: Контроль встраивания СКЗИ для АРМ-КБР-Н осуществляется Банком России. Сертификация АРМ-КБР-Н по требованиям ФСТЭК не планируется.

Ответ: В соответствии с частью 9 статьи 20 Федерального закона № 161-ФЗ правила платежной системы Банка России определяются нормативными актами Банка России. Таким образом, Положение № 672-П является частью правил платежной системы Банка России.

При проведении оценки соответствия участники платежной системы Банка России должны учитывать не только требования Положения № 382-П, но также особенности, определенные пунктом 20 Положения № 672-П, то есть с применением национального стандарта Российской Федерации ГОСТ Р 57580.2-2018 «Безопасность финансовых (банковских) операций. Защита информации финансовых организаций. Методика оценки соответствия», утвержденного приказом Федерального агентства по техническому регулированию и метрологии от 28.03.2018 № 156-ст «Об утверждении национального стандарта» (далее – ГОСТ Р 57580.2-2018).

Участники иных платежных систем проводят оценку соответствия, основываясь на Положении № 382-П.

Вместе с тем необходимо обратить внимание, что кредитные организации независимо от того, участниками какой платежной системы они являются, должны проводить оценку соответствия в соответствии с Положением № 683-П, а именно с учетом ГОСТ Р 57580.2-2018.

Реализация защитных мер в рамках Положения 672-П направлена на защиту информации в платежной системе Банка России. Все требования Положения 382-П входят в состав мер, указанных в ГОСТ 57580.1. Требования по защите информационной инфраструктуры через применение мер ГОСТ 57580.1 планируется реализовать в Положении 382-П.

Примечание от меня: вот тут ЦБ, конечно, постоянно меняет свою позицию 🙁 Еще в сентябре звучала другая позиция по поводу этих МСЭ. Да и практика региональных проверок тоже местами отличается от данного ответа.

Ответ: Требуется уточнение, о каком именно требовании 672-П идет речь. Изменения в 672-П, вступающие в силу с 01.07.2021 в пп. 14.2, 14.3, касаются применения СЗИ, реализующих двухстороннюю аутентификацию и шифрование информации на уровне звена данных или сетевом уровне, прошедших процедуру оценки соответствия требованиям, установленным федеральным органом исполнительной власти в области обеспечения безопасности. Контроль встраивания на уровне звена данных или сетевом уровне производится при установке СЗИ и не зависит от изменений ПО на прикладном уровне.

Скзи скад сигнатура что это

Об актуальных изменениях в КС узнаете, став участником программы, разработанной совместно с АО «Сбербанк-АСТ». Слушателям, успешно освоившим программу выдаются удостоверения установленного образца.

Программа разработана совместно с АО «Сбербанк-АСТ». Слушателям, успешно освоившим программу, выдаются удостоверения установленного образца.

Условия передачи программного обеспечения Клиенту Банка России (подготовлено Банком России)

(подготовлено Банком России)

1. Термины и определения

1.1. Термины, используемые в настоящих Условиях, понимаются в значениях, определенных Федеральным законом от 27.06.2011 N 161-ФЗ «О национальной платежной системе», установленных правилами платежной системы Банка России, комплексным договором банковского обслуживания и/или договором об оказании услуг по передаче финансовых сообщений, а также условиями, являющимися неотъемлемой частью данных договоров.

1.2. В настоящих Условиях также используются следующие термины и определения:

2. Основные положения

2.2. Банк предоставляет Клиенту право использования ПО, указанного в пункте 2.1 настоящих Условий на территории Российской Федерации следующими способами:

применять ПО в соответствии с эксплуатационной документацией;

производить копирование и установку (воспроизведение) ПО на средствах вычислительной техники Клиента исключительно в целях исполнения комплексного договора банковского обслуживания и / или договора об оказании услуг по передаче финансовых сообщений;

передавать ПО третьим лицам для его интеграции в автоматизированную систему Клиента, с соблюдением требований пункта 4.3 настоящих Условий;

передавать ПО косвенным участникам Клиента для использования в соответствии с настоящими Условиями, с соблюдением требований пункта 4.4 настоящих Условий.

3. Порядок передачи и получения ПО

3.2. При первичном получении Клиентом ПК АРМ контрольные значения хэш-функции для проверки целостности ПК АРМ передаются ему на бумажном носителе.

3.3. Об изменении версий ПО, перечисленного в п. 2.1 настоящих Условий, и условиях применения новых версий Банк уведомляет Клиента размещением соответствующей информации на официальном сайте Банка России по адресу www.cbr.ru/development/mcirabis/ и направлением ему информационного сообщения с использованием транспортной системы Банка России. Информационное сообщение содержит контрольные значения хэш-функции, используемые для контроля целостности загруженного ПО. Контрольные значения хэш-функций не публикуются на официальном сайте Банка России.

3.4. Передача Банком Клиенту дистрибутивов ПК «Сигнатура-клиент» / СКЗИ «Янтарь» / СКАД «Сигнатура-L» осуществляется в следующем порядке.

Дистрибутив ПК «Сигнатура-клиент» передается Банком Клиенту в связи с заключением комплексного договора банковского обслуживания и / или договора об оказании услуг по передаче финансовых сообщений. Дистрибутивы СКЗИ «Янтарь» и СКАД «Сигнатура-L» передаются по письменному запросу Клиента, направляемому в Банк в произвольной форме.

Факт передачи Банком Клиенту дистрибутива ПК «Сигнатура-клиент» / СКАД «Сигнатура-L» / СКЗИ «Янтарь», подтверждается Актом приема-передачи программного обеспечения, составленным по форме приложения 1 к настоящим Условиям.

3.5. При переходе на новые версии / сборки ПК «Сигнатура-клиент» / СКЗИ «Янтарь» / СКАД «Сигнатура-L», а также при выпуске их изменений и модификаций Банк уведомляет Клиента об условиях перехода и сроках их передачи путем размещения соответствующей информации на официальном сайте Банка России по адресу www.cbr.ru/development/mcirabis/ и направлением ему информационного сообщения с использованием транспортной системы Банка России.

3.6. Передача новых версий / сборок ПК «Сигнатура-клиент» / СКЗИ «Янтарь» / СКАД «Сигнатура-L», а также их изменений и модификаций производится Банком в порядке, аналогичном предусмотренному пунктом 3.4 настоящих Условий.

3.7. Установка, настройка и проверка работоспособности ПО на выполнение заявленных в эксплуатационной документации функций (операций) осуществляется Клиентом. Банк России предоставляет консультационную поддержку в соответствии с подпунктом 4.1.3.

3.8. Для обеспечения функционирования ПО Клиент обязан выполнять условия и требования, предъявляемые к средствам вычислительной техники, операционной системе, дополнительному оборудованию и программному обеспечению в соответствии с документацией на передаваемое ПО.

3.9. Перед установкой ПО / изменений / модификаций Клиент обязан провести проверку целостности установочных файлов с использованием утилиты hashfile.exe (входит в комплект поставки ПК «Сигнатура-клиент»). Проверка целостности ПК АРМ проводится в соответствии с документацией на утилиту и инструкциями, содержащимися в информационных сообщениях или документах на бумажном носителе, которыми Клиенту были доведены контрольные значения хэш-функции. Проверка целостности установочных файлов ПК «Сигнатура-клиент» / СКЗИ «Янтарь» / СКАД «Сигнатура-L» выполняется путем сравнения значений хэш-функции, переданных на бумажном носителе, с фактическими значениями хэш-функции контролируемых файлов, вычисленных с помощью утилиты hashfile.exe. При отсутствии расхождений дистрибутив может быть использован в дальнейшей работе. В случае отрицательного результата проверки целостности установка ПО / изменений / модификаций не производится. Клиент обязан сообщить об этом в Банк по телефону +7 495 957-80-01 или по электронной почте по адресу helpdeskmci@cbr.ru;

4. Права и обязанности сторон

4.1.1. извещать Клиента публикацией соответствующей информации на официальном сайте Банка России по адресу www.cbr.ru/development/mcirabis/ и через информационные сообщения, рассылаемые с использованием транспортной системы Банка России, о выпуске новых версий ПО и условиях их применения;

4.1.2. размещать на официальном сайте Банка России и передавать на ОМНИ ПО в рабочем состоянии, в отношении которого Банком проведена проверка на отсутствие вредоносного кода;

4.1.3. консультировать Клиента по вопросам эксплуатации переданного ПО (за исключением консультирования Клиента по вопросам использования инструментария разработчика ПК «Сигнатура-клиент» / ППИ СКЗИ для встраивания ПК «Сигнатура-клиент» / СКЗИ «Янтарь» / СКАД «Сигнатура-L» в АС Клиента / косвенного участника Клиента, а также по вопросам корректности установки, настройки и функционирования ПК «Сигнатура-клиент» / СКЗИ «Янтарь» / СКАД «Сигнатура-L» в АС Клиента / косвенного участника Клиента) при обращении Клиента в Единую службу поддержки пользователей по телефону +7 495 957-80-01 или по электронной почте по адресу helpdeskmci@cbr.ru.

4.2.1. выполнять условия и требования, предъявляемые к средствам вычислительной техники, операционной системе, дополнительному оборудованию и программному обеспечению, указанные в эксплуатационной документации, передаваемой вместе с ПО;

4.2.2. проверять целостность ПО и изменений/модификаций к нему в соответствии с пунктом 3.9 настоящих Условий;

4.2.3. самостоятельно устанавливать и настраивать ПО, проводить его обновления в соответствии с полученными от Банка уведомлениями и извещениями о новых версиях, изменениях и модификациях, а также проверять его работоспособность;

4.2.4. обеспечивать сохранность, целостность и работоспособность ПО в течение срока эксплуатации;

4.2.5. вести поэкземплярный учет ПК «Сигнатура-клиент» / СКЗИ «Янтарь» / СКАД «Сигнатура-L» и эксплуатировать ПО в соответствии с эксплуатационной документацией;

4.2.6. информировать Банк о замечаниях и неисправностях при работе ПО по телефону +7 495 957-80-01 или по электронной почте по адресу helpdeskmci@cbr.ru;

4.2.7. использовать ПО, исключительно в целях, установленных настоящими Условиями;

4.2.8. в случае прекращения договора / договоров, в связи с которыми Клиентом было получено ПО, а также при выводе ПО из эксплуатации в связи с получением новой версии или получением уведомления от Банка о прекращении дальнейшей поддержки ПО, удалить без возможности восстановления все копии ПО со всех средств вычислительной техники, а также уничтожить носители информации ПК «Сигнатура-клиент» / СКЗИ «Янтарь» / СКАД «Сигнатура-L».

4.3. Клиент имеет право привлекать третьих лиц, обладающих лицензией на проведение соответствующих видов работ (оказания услуг), к адаптации ПК «Сигнатура-клиент», СКЗИ «Янтарь», СКАД «Сигнатура-L», ППИ СКЗИ с целью выполнения их интеграции в автоматизированную систему Клиента при условии отсутствия у Клиента возможности самостоятельного выполнения таких работ.

4.4. Клиент имеет право передавать косвенному участнику Клиента ПК «Сигнатура-клиент», СКЗИ «Янтарь», СКАД «Сигнатура-L», ППИ СКЗИ, ПК АРМ для организации электронного обмена косвенного участника Клиента с платежной системой Банка России. Ответственность перед Банком за исполнение косвенным участником Клиента настоящих Условий несет Клиент.

5. Прочие условия

5.1. Банк гарантирует, что он обладает в необходимом объеме правами в отношении переданного ПО.

5.2. Банк не несет ответственности за невозможность использования Клиентом переданного ПО, вызванную неисправностями используемых им программно-аппаратных средств, предоставленных третьими лицами, несанкционированного вмешательства в систему обработки и передачи информации Клиента.

5.3. Банк не несет ответственности за корректность установки, настройки и функционирования СКЗИ в программно-аппаратных средствах, полученных Клиентом от третьих лиц.

5.4. Банк не несет ответственности за любые прямые и (или) косвенные убытки Клиента, вследствие использования/невозможности использования ПО.

5.5. Контактные данные Банка, которые Клиент должен использовать для реализации п.п. 3.2 и 3.4 настоящих Условий, передаются ему Банком на бумажном носителе по форме приложения 3 к настоящим Условиям при заключении комплексного договора банковского обслуживания и / или договора об оказании услуг по передаче финансовых сообщений. В случае изменения контактных данных Банка, Банк доводит изменения до Клиента по форме приложения 3 к настоящим Условиям направлением ему информационного сообщения с использованием транспортной системы Банка России.

5.6. К настоящим Условиям прилагаются и являются их неотъемлемой частью следующие приложения:

форма акта приема-передачи программного обеспечения ПК «Сигнатура-клиент» / СКЗИ «Янтарь» / СКАД «Сигнатура-L» (приложение 1);

форма доверенности на получение ПК «Сигнатура-клиент» / СКЗИ «Янтарь» / СКАД «Сигнатура-L» (приложение 2).

контактные данные Банка для взаимодействия с Клиентом в рамках Условий передачи ПО (приложение 3).

Приложение 1 к Условиям передачи

программного обеспечения Клиенту Банка

России

приема-передачи программного обеспечения ПК «Сигнатура-клиент» версии

x.x.xxx.xx / СКЗИ «Янтарь» версии х.х.ххх.хx / СКАД «Сигнатура-L» версии

Мы, нижеподписавшиеся, представитель Банка, с одной стороны, и

представитель Клиента (полное и сокращенное (при наличии) наименование и

БИК Клиента), с другой стороны, составили настоящий акт в том, что

представитель Банка передал, а представитель Клиента по доверенности от

«___» __________ 20__ г. N _________ принял следующие материалы:

1. ОМНИ, содержащий дистрибутив ПК «Сигнатура-клиент» версии x.x.xxx.xx /

дистрибутив СКЗИ «Янтарь» версии x.x.xxx.xx / дистрибутив СКАД

«Сигнатура-L» версии x.x.xxx.xx.

2. Бланк с лицензией ПК «Сигнатура-клиент» версии x.x.xxx.xx» / СКЗИ

«Янтарь» версии x.x.xxx.xx / СКАД «Сигнатура-L» версии x.x.xxx.xx в

количестве __ штук.

3. Ведомость ОМНИ на ___ листах.

Настоящий Акт составлен в двух экземплярах, по одному экземпляру для

каждой из Сторон. Оба экземпляра имеют одинаковую юридическую силу.

от Банка от Клиента

должность представителя должность представителя

_________ __________________ _________ __________________

подпись Ф.И.О. подпись Ф.И.О.

«___» __________ 20__ г. «___» __________ 20__ г.

Приложение 2 к Условиям передачи

программного обеспечения Клиенту Банка

России

БИК / УИС ______________________

Дата выдачи ______________________

Доверенность действительна по ____________

(наименование потребителя и его адрес)

Доверенность выдана ___________ ______________________________________

Документ, удостоверяющий личность: серия ____________ N _________________

Кем выдан: ______________________________________________________________

Дата выдачи: _________________________

На получение от ______________________

| Номер по порядку | Материальные ценности | Единица измерения | Количество |

|---|---|---|---|

| 1 | 2 | 3 | 4 |

| 1 | шт. | 1 |

Подпись лица, получившего доверенность _____________________ удостоверяем

Руководитель ___________ _____________________

(подпись) (расшифровка подписи)

Приложение 3 к Условиям передачи

программного обеспечения Клиенту Банка

России

«___» __________ 20__ г.

Контактные данные Банка для взаимодействия с Клиентом в рамках

Условий передачи программного обеспечения Клиенту Банка России

Передача Клиенту бумажного носителя, содержащего контрольные

значения хэш-функции для проверки целостности ПК АРМ при его первичном

получении, передача дистрибутивов, лицензий и регистрационных номеров ПК

«Сигнатура-клиент» / СКЗИ «Янтарь» / СКАД «Сигнатура-L» и соответствующих

ведомостей ОМНИ, а также прием письменных запросов для получения

дистрибутивов СКЗИ «Янтарь» и СКАД «Сигнатура-L» и письменных запросов

для передачи разработчику ПК «Сигнатура-клиент» / СКЗИ «Янтарь» / СКАД

«Сигнатура-L» производится Банком по адресу:

Наименование подразделения: _____________________________________________

Контактные телефоны: ____________________________________________________

Обзор документа

Банк России разъяснил условия передачи клиенту программного обеспечения на период действия комплексного договора банковского обслуживания и/или договора об оказании услуг по направлению финансовых сообщений. Приведены формы необходимых документов.

(1).jpg)