Как бороться со «скликиванием» в контекстной рекламе

Скликивание или кликфрод означает нецелевые переходы по рекламным объявлениям. Зачастую этим занимаются не живые пользователи, а специальные скрипты или программы. Но в чем цель скликивания и кому оно выгодно? Прежде всего, вашим конкурентам. Если вы даете рекламу в поисковых системах и тем самым уводите их клиентов, они могут пренебречь честной борьбой и организовать кликфрод. Это израсходует большую часть вашего рекламного бюджета и принесет существенные убытки всему бизнесу.

Как обнаружить, что вас скликивают и противодействовать этому процессу? Об этом мы сегодня и будем говорить, описывая действенные способы борьбы с кликфродом.

Как обнаружить скликивание

Согласно исследованиям корпораций Google и Яндекс, от 20 до 27 процентов кликов по контекстным объявлениям осуществляются с целью скликивания. За каждый переход по рекламной ссылке с баланса рекламодателя списывается определенная сумма. В зависимости от того, что это за бизнес и насколько сильная конкуренция, цена одного клика может составлять от нескольких центов до сотен рублей. За день та компания, которая подверглась атаке злоумышленников, теряет тысячи или десятки тысяч рублей. Но этого можно избежать, если вовремя обнаружить угрозу и противодействовать ей.

В статистике веб-аналитики появляются неожиданные показатели CTR, когда фиксируется большое количество переходов на ресурс, но никто из посетителей не задерживается на нем и не совершает никаких конверсионных действий (добавление товара в корзину, заполнение формы заявки, заказ обратного звонка, покупка и т. д.). Такой «пустой» трафик льется в основном на страницы, которые заточены под высокочастотные запросы.

Конечно, этот признак весьма ненадежный, так как свидетельствуют только о любительском кликфроде, но все равно может быть полезен. Если вы видите, что на ваш сайт по рекламным объявлениям из контекста переходят десятки раз с одних и тех же IP-адресов, это означает, что ваш рекламный бюджет пытаются слить дилетанты. Как это пресечь, расскажем позднее.

Куки — это фрагмент кода, отправляемый со стороны сервера на устройство посетителя, чтобы пометить его. Данная опция по умолчанию включена для всех пользователей браузеров. Редко кто сознательно ее дезактивирует. Поэтому, когда не фиксируются cookies для множества посетителей, это может означать, что действуют мошенники, которые желают остаться анонимными, используя кликфрод для слива вашего бюджета на контекст.

Как противодействовать скликиванию в Яндекс.Директ

Если ваши объявления скликивают дилетанты и в статистике у вас показывается один и тот же IP-адрес или несколько таких, способ избавиться от этого один — заблокировать подозрительные адреса в настройках рекламной кампании. Но когда за кликфрод берутся профессионалы (да, есть и такие), могут быть задействованы тысячи различных IP. А так как Яндекс.Директ позволяет заблокировать всего лишь пару десятков адресов, метод этот уже не сработает для остального количества и не поможет пресечь скликивание.

Чтобы хоть как-то более или менее эффективно противоборствовать кликфроду, нужно выделить сегмент потенциальных вредителей и понизить для него ставку на минимум.

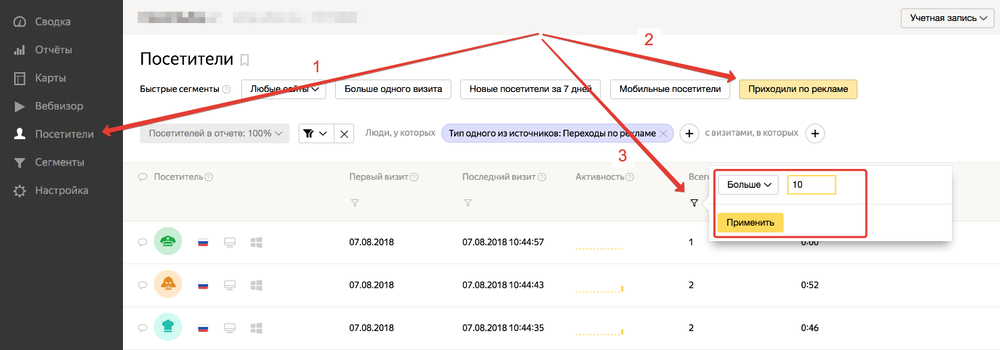

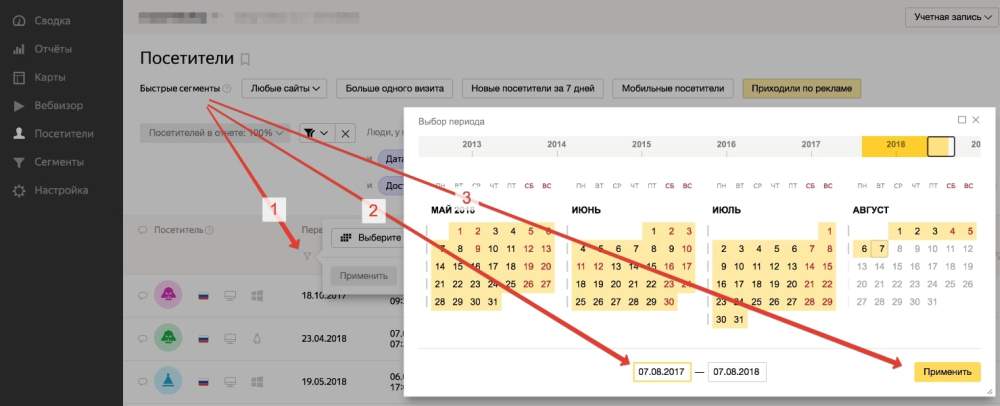

Зайдите в свою Яндекс.Метрику, откройте раздел «Посетители», кликните по кнопке «Проходили по рекламе» и там, где видите надпись: «Всего визитов», нажмите на воронку и впишите количество посещений для одного человека. Поставьте от 20.

Теперь кликните по плюсу, который располагается рядом с пунктом «с визитами, в которых». Раскройте меню подраздела «Поведение» и выберите «Достижение цели». Потом поставьте точку в пункте «Исключить» и проставьте галочки на всех действиях, которые совершают реальные клиенты. Например, добавление товара в корзину, оформление покупки и т. д.

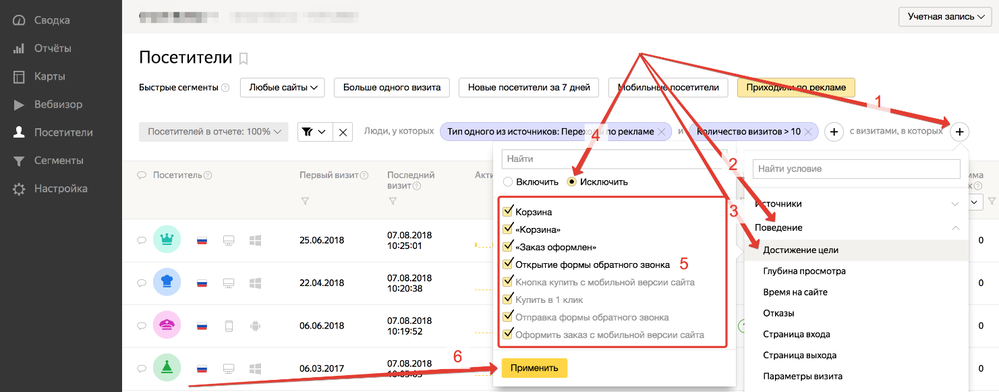

Проделываем все то же самое, что в предыдущем случае, но там, где «Поведение», выберите пункт «Отказы» и примените данный фильтр.

Укажите временной промежуток, за который вы хотите обнаружить скликивание. Дополнительно советуем обозначить дату первого визита. Это можно сделать, найдя воронку под вторым столбцом с соответствующим названием и выбрав нужные числа.

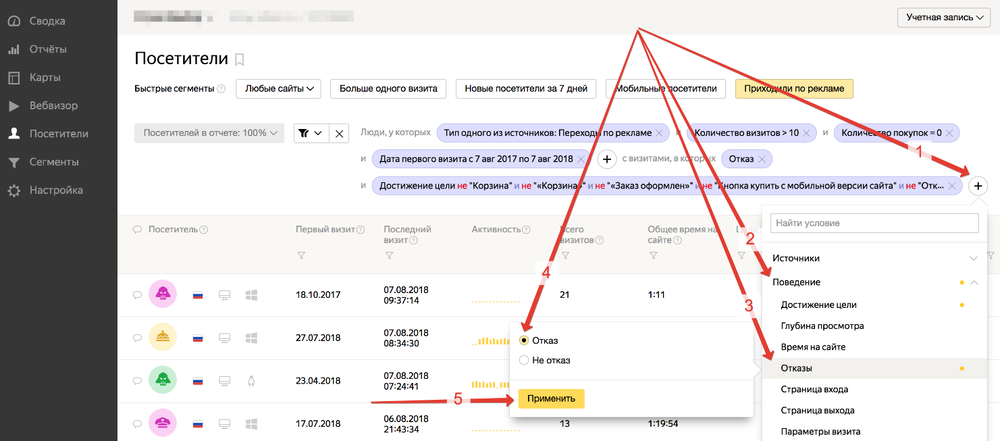

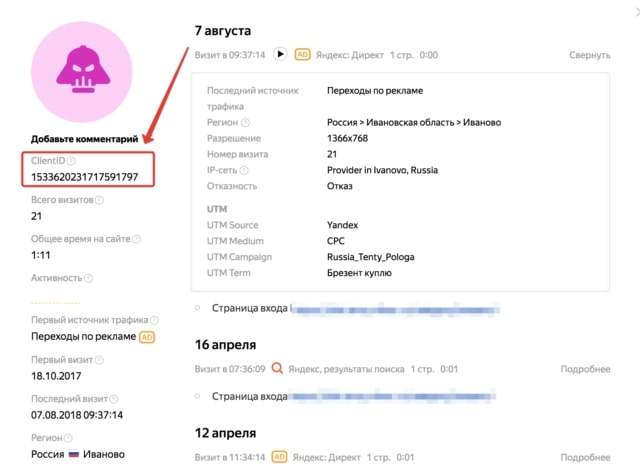

Когда вы настроите все эти фильтры, открывайте карточку каждого посетителя и изучайте то, как он себя ведет на сайте. Если он два десятка раз переходил по объявлению из контекста и при этом не совершил ни единого целевого действия, пробыв на ресурсе менее 10 секунд, это бот или же человек, нанятый с целью скликивания ваших объявлений. Вы его можете заблокировать по идентификационному коду, который присваивается в Яндекс.Директ каждому посетителю.

Соберите ClientID тех, кого вы подозреваете в кликфроде, запишите себе в текстовый файл.

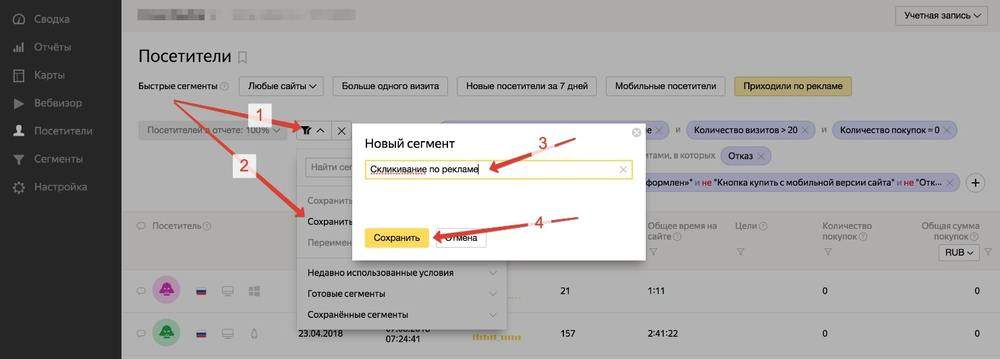

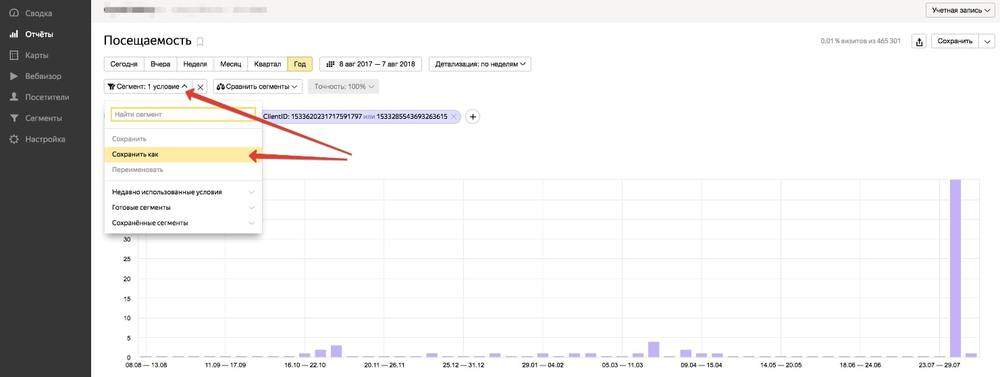

Кликните по иконке двойной воронки, выберите пункт «Сохранить как», укажите название и сохраните созданный сегмент.

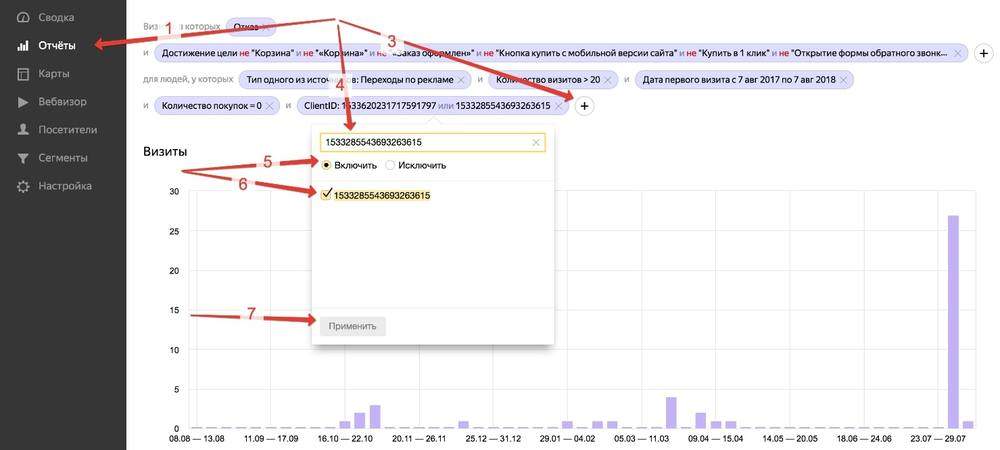

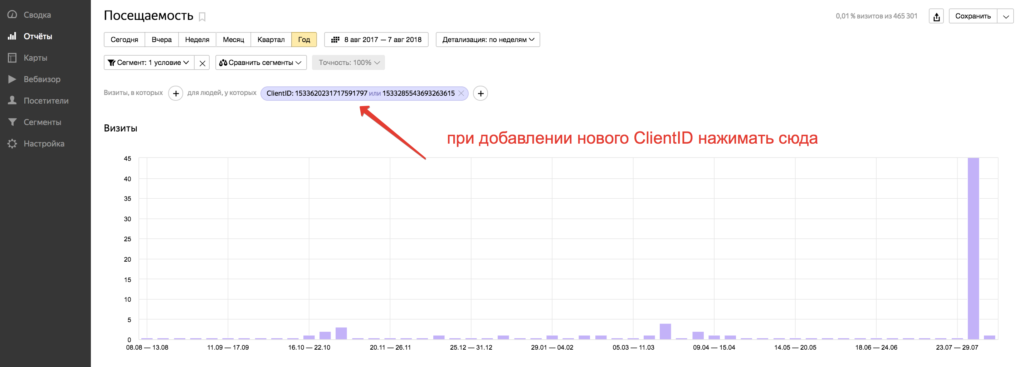

Перейдите в раздел «Отчеты» Яндекс.Метрики, выберите стандартные и кликните по пункту «Посещаемость». Затем нажмите на значок плюса, «Характеристики», выберите пункты «ClientID» и «Найти». Откройте список сохраненных ранее идентификационных кодов посетителей, копируйте оттуда по одному и вносите в соответствующее поле, не забывая ставить флажок напротив кодового сочетания цифр.

Чтобы добавить все последующие ClientID после добавления первого и нажатия на кнопку «Применить», вы должны будете кликнуть по уже имеющемуся идентификационному коду и продублировать действие.

Когда вы добавите все коды, по которым не должны показываться ваши рекламные объявления, отключите все прочие фильтры, воспользовавшись значком крестика.

Теперь вам нужно сохранить выделенный сегмент. Чтобы это сделать, кликните по соответствующему пункту, выберите «Сохранить как», впишите любое обозначение и сохраните.

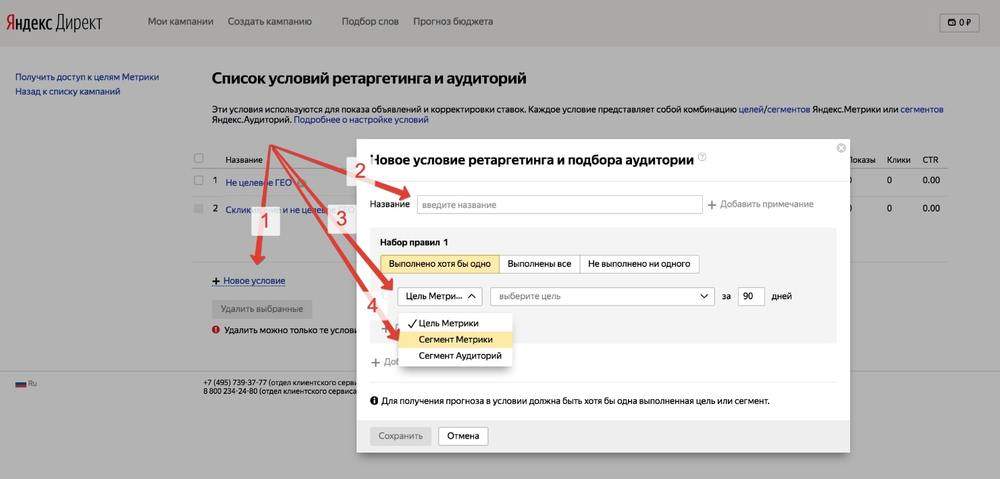

Перейдите в свой личный кабинет Яндекс.Директ. Кликните по надписи: «Ретаргетинг и аудитории».

Укажите новое условие с произвольным названием, из готового списка выберите пункт «Сегмент Метрики» и сам созданный сегмент, содержащий ClientID тех посетителей, которые участвуют в кликфроде.

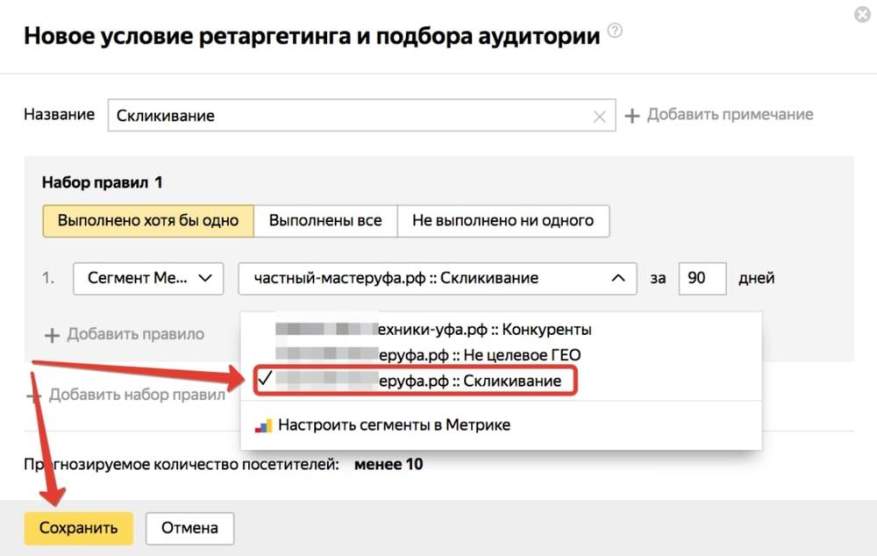

Выберите и сохраните тот сегмент, который вы только что создали.

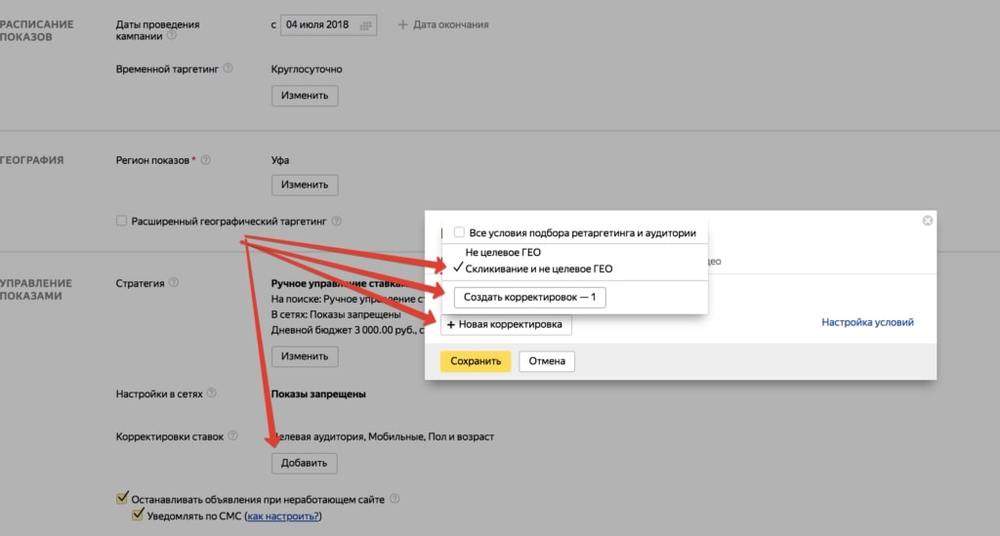

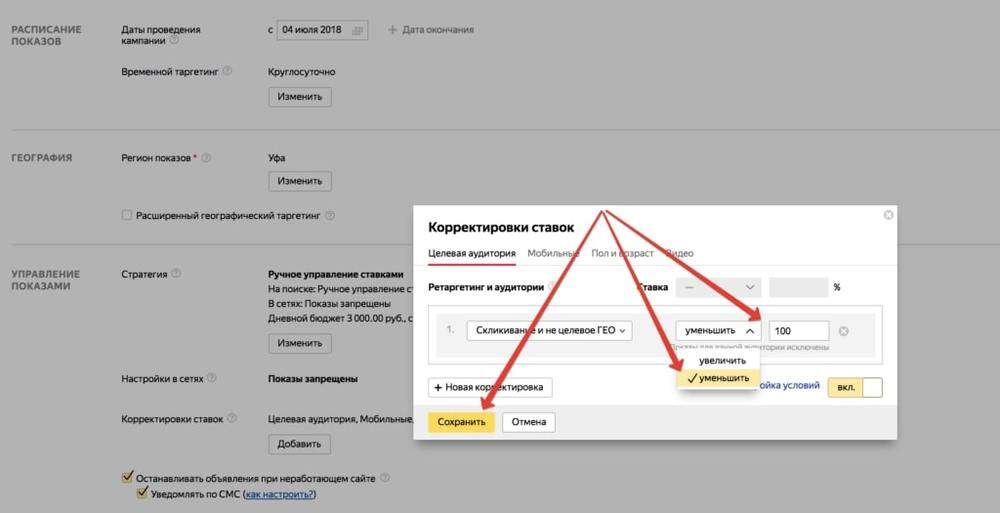

Теперь перейдите в «Параметры», в раздел «Корректировка ставок» и подраздел «Целевая аудитория» и создайте новую корректировку, выбрав скликивающую аудиторию и воспользуйтесь соответствующей кнопкой.

Затем уменьшите цену клика для отфильтрованной вами нецелевой аудитории на все 100%. Кликните по кнопкам «Сохранить» в разделе корректировки и непосредственно в кампании.

Так вы сможете побороть скликивание и избежать напрасного расходования средств в системах контекстной рекламы!

Кто и как скликивает ваш рекламный бюджет: 11 механик кликфрода

Распространенные схемы кликфрода и защита от скликивания в Яндекс.Директе и Google Ads.

По статистике, почти 20% рекламных бюджетов в интернете достаются мошенникам. Вы платите за трафик, а каждый пятый клик либо скликивается конкурентами, либо накручивается недобросовестными вебмастерами, которые хотят больше заработать с размещения рекламы на своих ресурсах.

В статье рассказываем о самых распространенных методах кликфрода, которые могут снижать эффективность рекламы и наносить рекламодателю убытки. А главное — о том, что делают рекламные системы для защиты от скликивания, как самостоятельно можно выявить кликфрод и что предпринять.

Этот способ довольно примитивный и предполагает большое количество ручного труда. Скликивание в этом случае производится вручную — за небольшое вознаграждение работники переходят по рекламным объявлениям.

Кликфрод-фермы могут быть совсем простыми — в этом случае совершается только переход по объявлению и просмотр страницы в течение некоторого времени. В более продвинутых вариациях работники совершают дополнительные действия (например, оформляют регистрацию на сайте или заполняют формы).

Как правило, кликфрод-фермы применяются для таких задач:

Фильтры рекламных систем не всегда распознают такое скликивание. Действия выполняются вручную, поэтому поведение при скликивании мало чем отличается от поведения реальных пользователей.

Это автоматический кликфрод, который выполняется с помощью ботов (специальных скриптов или полноценного программного обеспечения).

Боты генерируют действия, имитирующие поведение людей — переход по объявлению, уход со страницы. Применение ботов может также быть разной сложности: в простых вариантах — боты просто кликают по объявлению и после загрузки целевой страницы сразу закрывают ее, в более сложных — проводят на странице до 15 секунд. Скликивание с помощью ботов может быстро слить бюджет (к примеру, в течение пары часов).

Накрутку кликов ботами часто используют сайты, заточенные под заработок с размещения рекламы — с помощью накрутки такие сайты повышают свой заработок плюс могут использовать завышенную статистику для привлечения новых рекламодателей.

Часто виновниками скликивания могут быть недобросовестные конкуренты. Это своего рода подрывная деятельность: скликивая бюджет конкурента, такие рекламодатели могут добиться показа своих объявлений на более высоких позициях и по менее дорогой цене.

К примеру, по запросу «ремонт крупной бытовой техники Москва» вы показываетесь на первой позиции, а ваш ближайший конкурент — на второй. Конкурент хочет занять первую позицию, но не за счет повышения своей ставки, а за счет выбивания вас из аукциона. Он начинает скликивать ваши объявления, в результате чего ваш рекламный бюджет расходуется в течение пары часов и объявления перестают участвовать в аукционе. В этом случае конкурент сможет подняться выше в выдаче и получать более дешевые клики за счет меньшей конкуренции на аукционе.

Подобные действия нельзя назвать этичными, и все же они довольно часто применяются в разных нишах. При скликивании часто используют VPN, чтобы усложнить отслеживание по IP. Определить такие действия помогут аномалии в аналитике — повышение показателя отказов, большое количество сеансов, в которых отсутствуют действия на целевой странице и т. д.

В медийной рекламе также используется метод кликфрода при помощи однопиксельных баннеров. Скрытый пискель (прозрачное изображение размером 1*1 пиксель + JavaScript-код) обычно используется системами аналитики для отслеживания и сбора статистики. Хороший пример — пиксель Facebook. Также технология используется в письмах email-рассылок, там она позволяет понять, было ли прочитано письмо.

Кроме применения в веб-аналитике скрытый пиксель также задействуют в схемах кликфрода — его используют как невидимый баннер, которые фактически не показывается пользователям, но показы по модели CPM засчитываются (так как формально «баннер» находится в видимой области на странице). Также по скрытым пикселям накручивают клики с помощью ботов.

Пиксельные баннеры — не единственная схема с использованием баннера, когда фактически пользователю он не показывается. Есть еще несколько вариантов, когда баннеры размещаются там, где пользователи их не видят (а значит, оплата за показы «сливается» впустую):

Более сложная техника кликфрода — пользователя, кликнувшего по ссылке в рекламном объявлении, перенаправляют на сторонний ресурс (другую целевую страницу). Мошенники, использующие подмену ссылок, могут переводить пользователей на нужный ресурс даже после того, как они кликнули по вашему объявлению. По сути в этом случае за трафик платите вы, а мошенник получает его бесплатно.

Технически эта схема реализуется с помощью разных методов. К примеру, один из способов — взлом DNS-сервера пользователя и изменение HTTP-запроса после клика по рекламному баннеру.

Отмыв показов снижает эффективность медийной рекламы — с его помощью показы на низкокачественных и откровенно «мусорных» площадках выдают за показы на авторитетных ресурсах. Способ основан на большом количестве переадресаций и вложенных вызовов рекламы внутри фреймов.

Результат подобных действий — в отчетах по размещениям рекламодатели видят, что объявления показываются на качественных и авторитетных площадках, хотя фактически реклама размещается на ресурсах с нерелевантным контентом и аудиторией.

Непрямой и относительно «белый» метод кликфрода. Его в основном применяют владельцы сайтов, созданных для заработка на размещении баннерной рекламы. Суть способа — использование активных призывов к действию (например, «кликните по рекламе, чтобы поддержать сайт»). Также пользователям могут предлагаться различные скидки и бонусы.

Здесь нет явной накрутки, но такой способ стимулирует совершать клики посетителей сайта, которым реклама совершенно не интересна и нерелевантна. Поэтому при размещении на подобных площадках рекламодатель получит прирост нецелевого трафика.

Владелец сайта, который сотрудничает с СРА-сетями, получает вознаграждение каждый раз, когда его ресурс оказывается последним источником на пути покупателя к конверсии. Для определения, с какого ресурса на сайт рекламодателя перешел пользователь непосредственно перед конверсией, чаще всего используются два метода атрибуции: last paid cookie (последний куки) и last paid click (последний клик).

Атрибуция по cookie более уязвима для мошенников. Зачастую мошенники подменяют cookie пользователя в браузере с помощью технологии ClickUnder (у пользователя открывается новое окно, в котором загружается большое количество cookies разных интернет-магазинов). Если пользователь совершит покупку в одном из магазинов — модель атрибуции засчитает покупку на счет мошенника (по данным из cookie). В итоге деньги рекламодателя уходят ему, а не ресурсу, с которого на самом деле перешел целевой клиент.

Подобно тому, как в кликфрод-фермах низкооплачиваемые работники вручную скликивают объявления, существуют аналогичные фермы, задача которых — накрутка установок приложений. Для этого может использоваться большое количество мобильных устройств, с которых совершаются установки. В продвинутых вариантах — эмуляторы смартфона на ПК (этот метод более сложный для обнаружения, так как позволяет с легкостью менять DeviceID, делая каждую установку приложения максимально похожей на действия реальных пользователей).

При продвижении мобильных приложений с оплатой за определенные действия можно столкнуться с накруткой этих самых действий. Причем для этого мошенникам нет нужды фактически выполнять целевые действия. Все происходит по следующему сценарию:

Еще одна вариация кликфрода с приложениями — установка ботов на устройства пользователей (как правило, под видом полезного софта). Затем боты отправляют фейковые данные о действиях напрямую со смартфона.

Важно понимать, что рекламные системы заинтересованы в борьбе с кликфродом. Если эффективность рекламы будет снижаться из-за действий мошенников или недобросовестных конкурентов, со временем рекламная система получит отток рекламодателей. Поэтому с кликфродом ведется активная борьба.

Алгоритмы Google проверяют множество параметров каждого клика (IP, время взаимодействия со страницей и т. д.). Применяется несколько методов борьбы:

В отчетах Google Ads есть возможность посмотреть количество кликов, которые алгоритмы Google определили как недействительные. Для этого перейдите в настройки столбцов таблицы с отчетом и добавьте столбец «Недействительные клики»:

После сохранения в отчете станут доступны данные по таким кликам:

Скликивание в Директе: что это и как с ним бороться

Многие рекламодатели рано или поздно сталкиваются со скликиванием, когда показы и клики резко растут, а продажи — нет. В этой статье мы разберем, чем отличается скликивание от естественного всплеска показов и как защитить рекламу.

Что такое скликивание

Скликивание (кликфрод) — это намеренная накрутка кликов, чтобы вывести конкурента из борьбы в аукционе. Если коротко и упрощенно: из-за того, что на объявления рекламодателя часто и много кликают, бюджет быстро расходуется, при этом сами клики не приводят к конверсии.

Вручную скликивать объявления конкурента довольно сложно, так как этот процесс требует много времени. Нужно постоянно вводить запросы, чтобы наткнуться на нужные объявления на поиске, к тому же поисковая выдача персонализирована.

В случае с РСЯ это тоже почти невозможно: в аукционе участвуют несколько рекламодателей, объявления показываются на тысяче сайтов и таргетируются на пользователя с задержкой.

Поэтому для скликивания злоумышленники используют фрод — это программа, которая нацеливается на определенную фразу, объявление или площадку и переходит по объявлениям, которые по ним показываются.

Если вы обнаружили всплеск показов и кликов, для начала убедитесь, что вас действительно скликивают.

Вас должно насторожить:

Однако ни один из этих факторов однозначно не подтверждает скликивание. Это может быть и естественный прирост показов, вызванный, например, изменением в настройках или праздниками и выходными.

Основной признак скликивания — резкий рост количества кликов по отношению к количеству показов, при высоком CTR, отсутствии конверсий и высоком уровне отказа.

Расскажем, как обнаружить его в отчетах.

Как понять, что вашу рекламу скликивают

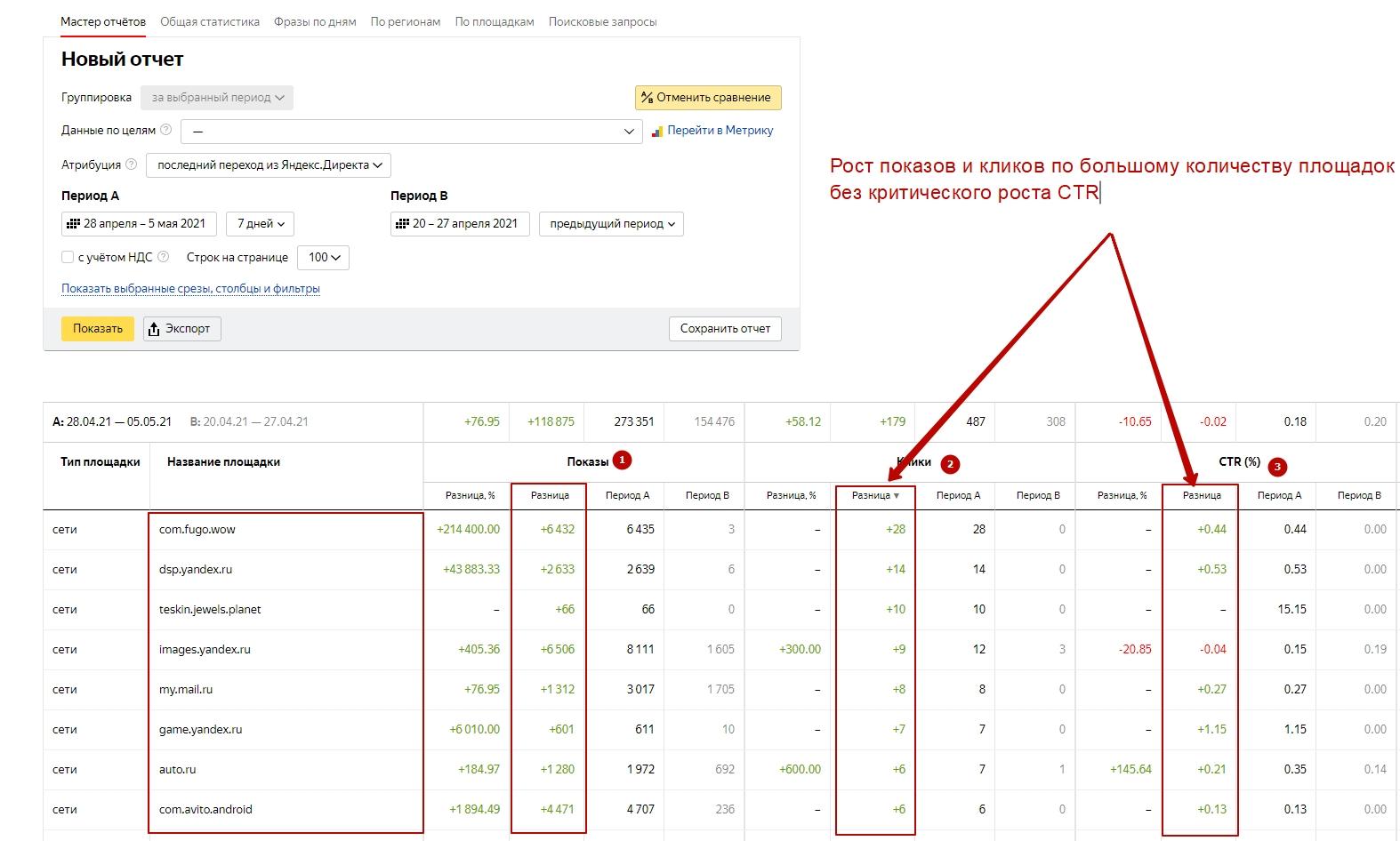

В первую очередь обратитесь к «Мастеру отчетов». Найти его можно в разделе «Статистика» в Директе.

Выберите нужные срезы и столбцы для отчета.

Основные показатели, которые нужно анализировать:

Построить отчет можно:

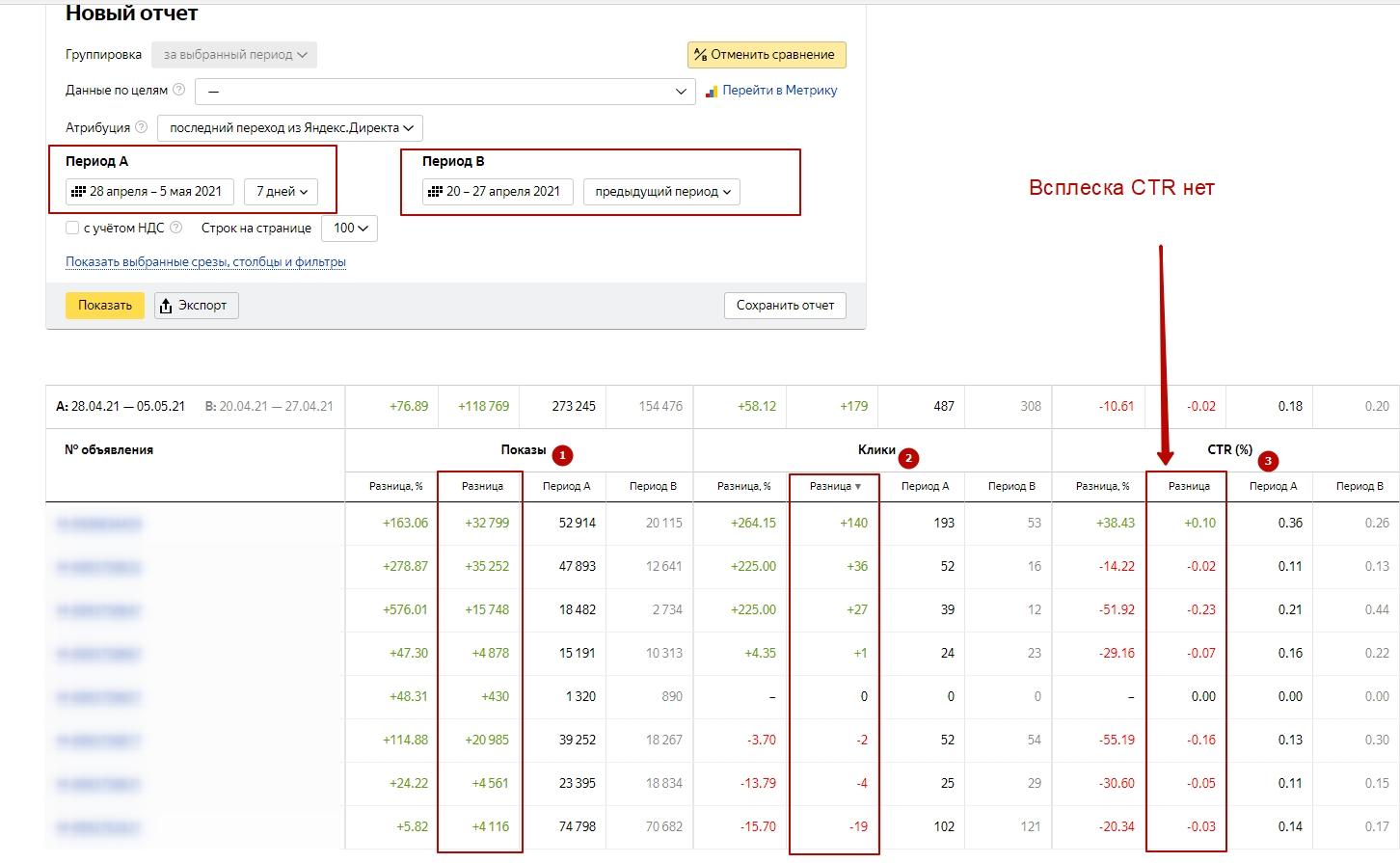

Если вы подозреваете, что ваши объявления скликивают, обязательно сравните текущие показатели с предыдущим периодом. Скликивание естественным образом влечет за собой стремительный рост не только кликов, но и показов и CTR.

Рассмотрим на примерах. Сначала построим отчет по объявлениям.

На скриншоте виден равномерный рост показов и кликов сразу по нескольким объявлениям, но при этом нет стремительного роста CTR.

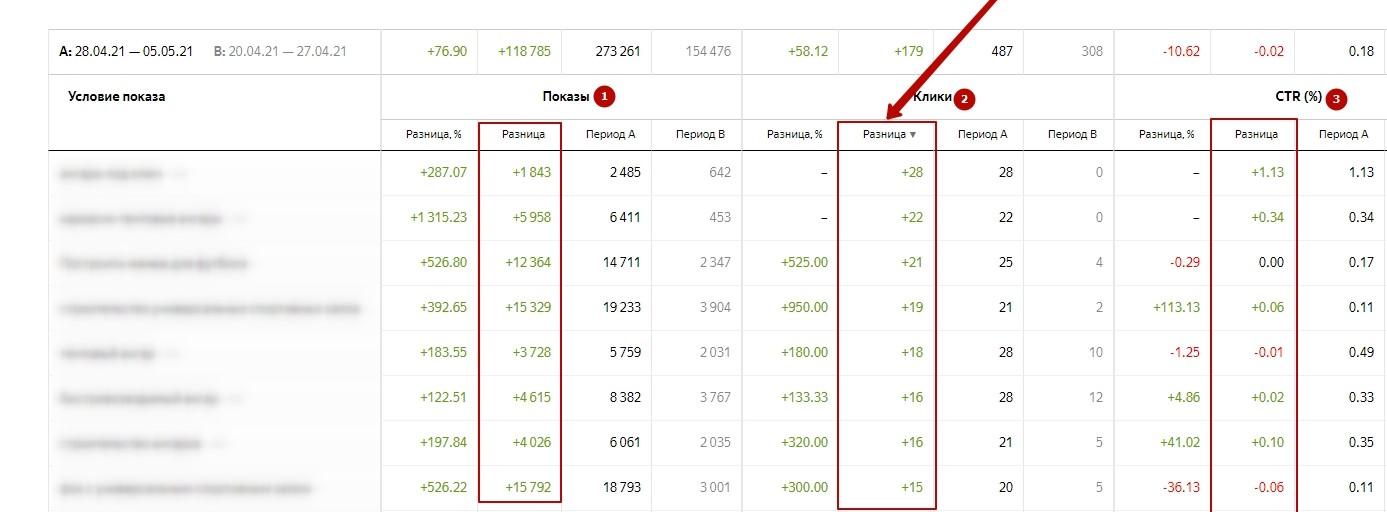

Заглянем в отчет по ключевым словам.

В нем тоже не видно скликивания нет: есть плавный рост кликов по ряду ключевых слов, но без роста CTR.

Чтобы проверить скликивание в РСЯ, также построим отчет по площадкам:

На нем заметно, что показы участились по большому количеству площадок сразу, выросло и количество кликов, но стремительного роста CTR по-прежнему нет.

Если бы в кампаниях из нашего примера было скликивание, то в любом из построенных выше отчетов можно было бы увидеть резкий рост показов, кликов и CTR по одному конкретному объявлению и фразе или площадке.

Как защититься от скликивания

Делимся рекомендациями, которые помогут защитить рекламу и усложнить задачу недобросовестным конкурентам и злоумышленникам.

Что можно сделать

Чего делать не стоит

Материал подготовлен на основе вебинара.

Вся контекстная реклама в eLama

Один кошелек для 15 систем, аналитика всех кампаний в одном кабинете, бесплатное обучение и поддержка на каждом этапе

Как победить скликивание в Я. Директ и AdWords на 600 тысяч рублей в месяц

За последние полгода нам удалось победить «скликивание» нашей контекстной рекламы с бюджетом в 1 миллион рублей в месяц.

Ключом победы над фродом стал поминутный мониторинг трафика с уведомлениями об аномальных изменениях и отключением проблемных объявлений по API, и ряд отчётов, которые отражают ситуацию в реальном времени.

Рисунок 1. Диаграмма количества посетителей по ключевым словам по декаминутам

Как узнать, что вас атакуют?

«В Яндекс Директ расходы на фрод автоматически возвращаются на баланс рекламной кампании. Количество кликов, отсеянных системой защиты от фрода, отображается в отчетах «статистика по дням» «общая статистика» в строке «недействительные клики за весь выбранный период.»

В AdWords отображение уровня «недействительных кликов» можно включить на вкладке «столбцы»:

Рисунок 2. Настроенные столбцы с уровнем «недействительных кликов» в AdWords

В нашем случае, при среднем уровне «недействительных кликов» в Директе ≈ 10%, Яндексе вдруг стал возвращать 40% рекламного бюджета, а через месяц и вовсе 54%.

Следующий признак фрода – это необоснованный рост количества переходов и сильные изменения поведенческих показателей по ряду групп объявлений.

Мы заметили, что по ряду ключевых слов, по которым никогда не было больше 200 посетителей в день, вдруг появились всплески до 3 000 посетителей. По факту, бюджет, в дни подобных активностей, мог уйти на одну рекламную кампанию, если её вовремя не останавливали.

Рисунок 3. Необоснованный рост трафика по определенной группе объявлений в Директ

Яндекс и Google не защищают от фрода

Достаточно прочесть обсуждение уровня фрода в контекстной рекламе в официальном Клубе Директа, чтобы убедиться: многие рекламодатели теряют из-за фрода деньги.

Google официально признаёт ошибки своей системы защиты и предоставляет рекламодателям «Refund Claims» (возврат израсходованного бюджета). По статистике сервиса ClickSease, Google Ads в среднем возвращает 12% рекламного бюджета.

Необходимо отправить жалобу на «недействительные клики» в Адвордс, после рассмотрения которой вам возместят ≈ 12% потраченных средств. Также сервис ClickSease автоматический отправляет в Google подобные требования на возврат денег раз в 2 месяца.

В нашем случае, Google AdWords сначала признал 18% нашего трафика «недействительными» и вернул за них деньги, а когда мы отправили жалобу «refund claims», Google возместил ещё 13% бюджета.

Яндекс же не признаёт уязвимость собственных фильтров защиты и на жалобы об очевидных случаях фрода, отправляет шаблонный ответ, что проблема заключается в рекламодателе и его сайте.

В нашем случае, процент «недействительных кликов» в отчёте Я. Директа никогда не поднимался выше заветных 50% ни по одной из рекламных кампаний, даже в дни самых яростных всплесков, когда 80% бюджета «сливалось» на обычно мало популярную группу объявлений без звонков и заявок.

Рисунок 4. Уровень «недействительных кликов» в одной из кампаний в Директ

С каким уровнем атаки мы столкнулись

Мошеннический трафик направлялся по четырем направлениям бизнеса в двух городах. При подключении новых рекламных кампаний или запуске давно остановленных, в течение нескольких часов «скликивание» перераспределялось и на них.

Click Fraud не привязывался ко времени, и перераспределение бюджета, например на ночь, не давало никакого эффекта: свой объем левого трафика мы всё равно получали. «Скликивание» происходило одинаково активно и в РСЯ, и на поиске Яндекса, и в КМС Google.

На сайте боты симулировали поведение пользователя, переходили по разделам сайта, выделяли текст, естественно скролили и перемещали курсор.

Есть ли готовые средства защиты?

У всех сервисов защиты от кликфрода есть всего один инструмент прямой борьбы – это блокировка подозрительных IP адресов или площадок размещений в кампаниях Я.Директ и AdWords.

В случае, если против вас используются динамические IP, любой сервис борьбы с клик фродом всегда будет отставать на один шаг от мошенников в блокировке их по IP: бот уже совершит несколько кликов по вашей рекламе к тому моменту, когда сервис внесет этот IP в черный список и остановит по нему показ рекламы. К тому же, после того, как мошеннический софт не сможет увидеть вашу рекламу, он просто поменяет IP адрес, Hardware-ID и продолжит свои действия.

При атаке на рекламу в КМС или РСЯ, обычно используются различные места размещения, и системы автоматической защиты не могут обнаружить подозрительных площадок для блокировки.

Вернемся к блокировке по IP – здесь мы подходим к самому интересному – если в AdWords допускается блокировать до 500 IP адресов, то в Яндекс Директ можно блокировать всего лишь 25 уникальных IP адресов на одну рекламную кампанию! Столь маленький черный список IP адресов уже не актуален, так как сейчас можно спокойно закупить 500 IPv4 адресов за 10 тысяч рублей и обойти это ограничение.

Защититься от «скликивания», выполняемого на высоком уровне, можно всего двумя способами:

Отрезать часть аудитории, чтобы сохранить её большую часть

Если научиться не показывать рекламу клик ботам или мошенническим пользователям – то и навредить они не смогут.

Ищем паттерны во фроде через сервисы защиты

Для того, чтобы иметь представление о том, как именно нас атакуют, и вручную отследить закономерности в мошенническом трафике, мы подключили российский сервис защиты от фрода ClickFrog. Продукт это давно всем известный, популярный в среде CPA и так далее.

ClickFrog быстро доказал полную недееспособность:

ClickSease оказался полезнее: он начал вылавливать по 300-400 уникальных мошеннических IP в день. По каждому заблокированному IP сервис отдает статистику:

Ищем паттерны во фроде вручную

Однако даже таких очевидных паттернов оказалось мало для снижения вреда от фрода, да и отключать рекламу на мобильных не хотелось. Сервисы обычно способны только дать идеи по выявлению схожих паттернов во фроде, а дальше необходимо обнаружить фрод в Метрике (в случае атаки на Директ) и выделить его в отдельных сегмент Яндекс Аудиторий для последующего анализа и блокировки.

Рисунок 5. Пример анализа трафика по возрастным группам в Метрике для поиска паттернов фрода

а) вам удалось найти очевидный паттерн фрода, относящийся к полу, возрасту или мобильности:

Строим диаграммы, которые показывают фрод

Фрод всегда порождает очевидные очаги и пики, будь то заумный софт с имитацией поведения настоящего пользователя или группа фрилансеров, выполняющих техническое задание.

Рисунок 6. Диаграмма количества посетителей по ключевым словам по декаминутам

Для визуализации лучше всего подойдёт Google Data Studio, поскольку корректно собирать данные, разбитые по времени на 1 и 10 минут, способен только Analytics, а Метрика, при построении отчетов по декаминутам, отдаёт некорректные показатели.

По умолчанию, в Analytics или Data Studio нельзя строить графики поминутно или по 10 минутам, однако это можно сделать следующим образом в Дата Студии:

Шаг 1. Открываем редактирование полей

Шаг 2. Создаем копии следующих полей: Год, Месяц года, День месяца, Час, Минута, и называем их, например, Год (число), Месяц года (число) и так далее. Также в скопированных полях необходимо изменить Тип с формата времени и даты на „число“ как показано на рисунке.

Шаг 2. Изменяем тип скопированного поля с «даты» на «число»

Шаг 3. Создаем новое поле, в котором прописываем следующую формулу: Год (число)*10000000+Месяц года (число)*100000+День месяца (число)*1000+Час (число)*10+FLOOR(Минута (число)/10)

Шаг 3. Создаём вычисляемое поле «Время по 10 минут»

Шаг 4. Сохраняем созданное поле, затем возвращаемся к списку всех полей и находим наше новое поле «Время по 10 минут (декаминут)». Необходимо изменить его тип с «Число» на «Дата и время» как показано на рисунке, а затем обратно присвоить этому полю тип «Число».

Шаг 4. Создаём вычисляемое поле „Время по 10 минут“

Шаг 5. Создаем «Комбинированную диаграмму» и ставим как параметр наше новое поле «Время по 10 минут», как показано на рисунке. Готово.

Шаг 5. Создаём «комбинированную диаграмму»

Настраиваем уведомления на очаги фрода

Чтобы не следить за всеми случаями фрода вручную, я сделал отчёт в Google Таблицах, который обновляет данные каждую минуту и уведомляет о начале фрода.

Google Таблицы поддерживают Core Reporting API, обращаться к которому можно через «Редактор скриптов» в Таблицах.

Шаг 1. Заходим в редактор скриптов для обращения к Analytics

Рисунок 7. Редактор скриптов для обращения к Analytics Core Reporting API через Гугл Таблицы

Шаг 2. Прописываем API запрос к Analytics, чтобы получать данные о нужных показателях (например, о количестве пользователей, перешедших по платной рекламе, в каждую минуту суток, как в нашем случае).

Шаг 3. Задаем триггер на обновление данных каждую минуту:

Рисунок 8. Запрашиваем свежие данные каждую минуту для оперативного реагирования на фрод

Шаг 4. Создаем сводную таблицу из листа, обновляемого нужными данными раз в минуту, и анализируем эти показатели для настройки триггеров для уведомлений на электронную почту или же отключения групп объявлений по API Я.Директа или AdWords.

Итоги: как победить скликивание

Противодействие клик фроду можно подразделить на три группы:

Любой адекватный конкурент будет минимизировать свой ущерб при атаке на других:

Чтобы было проще анализировать конкурентов, с которыми вы пересекаетесь, можно смотреть все включенные объявления конкурентов по каждому ключевому слову в интерефейсе Директа:

Рисунок 9. Все объявления конкурентов по ключевому слову

Кто также столкнулся со скликиванием контекстной рекламы – пишите в комментариях, постараемся помочь друг другу!